网络空间数字虚拟资产是指数字化、非物化的网络资产,包括虚拟货币[1–2]、数字版权[3–4]以及网络游戏[5]的游戏币、游戏装备等,这些虚拟资产在一定条件下可以转换成现实中的实物资产[6–7]。Gartner 2015年统计数据显示[8–9],全球在数字信息和网络多媒体产品的市场规模已超过2万亿美元,其中,虚拟货币、游戏装备等虚拟资产总市值已突破千亿美元。Newzoo 2017年全球游戏市场报告指出,2017年全球游戏玩家花费高达1 089亿美元,数字收入达到944亿美元[10]。Coinmarketcap统计数据指出,截止2017年12月全球加密货币市值超6 000亿美元[11]。

当前,已有多种虚拟资产被法律界定为公民的合法财产[12–13]。1998年,美国在全球率先颁布了《数字千年版权法案》(Digital Millennium Copyright Act,DMCA)[14–15],对数字内容版权保护做出了详尽的规定。2014年,美国加州立法将包括比特币在内的数字货币规定为该州的合法货币,同年美国国税局宣布加密数字资产的合法化[16]。2015年2月,欧洲中央银行发布《虚拟货币体系》的研究报告,肯定了虚拟货币的合法用途[17]。2018年1月7日,日本正式承认比特币具有货币机制,可以作为货币流通[18]。参考消息网2018年3月14日报道[19],以色列钻石交易所推出基于钻石的两种加密货币:一种为Carat,面向广大钻石投资者的交易圈;另一种为Cut,主要为钻石市场专业参与者之间的结算服务。

虚拟资产已成为重要的社会财富[20–21],然而由于虚拟资产网络化、虚拟化、开放化等特点[22],使其保护困难[23]。虚拟资产其极易受到攻击[24]:2015年iResearch调查报告显示[25],盗版网络文学对中国出版行业造成的全年损失超过100亿元人民币,对数字音乐、图像、电影等数字媒体造成的损失则难以估量;由于缺少有效的技术监管和保护措施,中国国内发行的Q币、U币、游戏点劵、游戏装备等被盗事件频繁发生[26]。2016年,Silk Road、MT.Gox、Bitstamp等大型虚拟货币交易[27]和存储平台持续受到黑客攻击[28],导致数亿美元比特币被盗[29],并一度引发全球虚拟货币市场恐慌,大量比特币被抛售,导致其价格曾经从1 000美元暴跌到不足300美元,经济损失难以估量[30]。2017年5月12日,WannaCry蠕虫病毒在全球范围大爆发[31],导致电脑大量文件被加密,该病毒会提示支付价值相当于300美元的比特币才可解锁。2017年6月17日,运行在以太坊公有链上的The DAO智能合约遭遇攻击,损失超过6 000万美元以太币。2018年1月26日,日本最大虚拟货币交易平台之一的Coincheck被黑客攻击,价值4.2亿美元的新经币(NEM)被盗[32]。2018年3月8日,全球当前最大的虚拟数字资产交易所——币安交易所出现大量用户账号被盗[33],入侵者进入系统后通过控制账户恶意抛售来操纵币价,并最终导致全球比特币一夜损失170亿美元。

近年来,数字虚拟资产的保护研究引起国际学术前沿的密切关注[34–36]。2013年,美国政府发布《国家基础设施保护计划》,明确将虚拟资产保护列为涉及国家安全的战略任务[37],并提出数字虚拟资产风险管理框架,将资产风险识别作为整个防御系统的核心,包括威胁感知、威胁后果评估等。2014年,康奈尔大学和加州大学伯克利分校IC3研究团队利用区块链进行资产数据的隐私保护,提出了基于区块链的资产数据安全交易模型,并对虚拟货币协议漏洞进行了研究[38]。2015年,普林斯顿大学和斯坦福大学安全与隐私研究团队提出了具有隐私保护的虚拟货币保护方案[39],利用基于私钥分割的虚拟资产保护技术,将用户私钥切分成不同的部分并存储在不同的载体中,以增强密钥安全性。2015年6月,《Science》对虚拟资产的安全使用和管理问题进行了报道[40],指出随着加密货币时代的来临,构建新的资产管理和交易模式是虚拟资产保护重要的研究方向;同年10月,《Nature》再次刊文对虚拟资产的安全进行分析[41–42],并指出当前基于博弈论、高级加密、秘密共享等技术的资产识别和保护方法难以保证虚拟资产的安全,还需安全专家对包括资产载体、交易网络等面临的安全风险进行更加全面、深入的研究。2017年,约翰斯·霍普金斯大学Green团队提出了构建匿名分类支付渠道和盲交易链算法[43],能够在一定程度上解决快速和私人安全交易问题。2018年,德国RWTH Aachen大学Ziegeldorf团队提出了一种新的比特币高效分散混合算法[44],通过使用门限密码学的匿名性和不可否认性提高了抵御恶意攻击者的能力。其他研究机构包括美国卡耐基梅隆大学[45]、南卫理公会大学[46]、英国杜伦大学[47]、亚利桑那州立大学[48]等对虚拟资产在开发、认证、存储、提取、交易等过程中存在的安全风险进行了一定的研究,提出了一系列改进的加密、鉴别、私钥存储等方法和公平交易协议等。

“十二五”期间,中国国内虚拟货币、数字版权、网络游戏等数字虚拟资产发展较快,并成为社会重要财富。虚拟货币的迅猛发展已引起中国人民银行的高度关注。为有效应对虚拟货币对真实货币的挑战,中国人民银行决定研究发行数字货币,对数字货币发行和业务运行框架、关键技术、发行流通环境、对经济金融体系的影响、法定数字货币与私人发行数字货币的关系等进行了深入研究,相关成果见诸于2015年发布的《十三五金融规划》[49]。总体来看,国内外目前关于网络空间数字虚拟资产保护方面的研究尚处于初步探索阶段[50–51],系统性的基础理论研究[52]亟待解决,特别是基础数学模型[53]、安全管理[54]和交易[55]、安全威胁管控机制[56]等方面的系统性研究,成为国内外网络空间数字虚拟资产保护研究的趋势和热点。

1 凝练关键科学问题从网络空间安全科学发展的角度来看,一类事物安全科学问题的解决主要涉及以下3个基本问题:

1)事物认知。了解事物的现象和本质。

2)过程控制。对事物本身发展过程进行安全控制,确保事物本身应用平台的安全性。

3)威胁管控。对事物发展过程中所涉及的外部环境进行威胁管控,确保事物发展周边环境的安全可控。

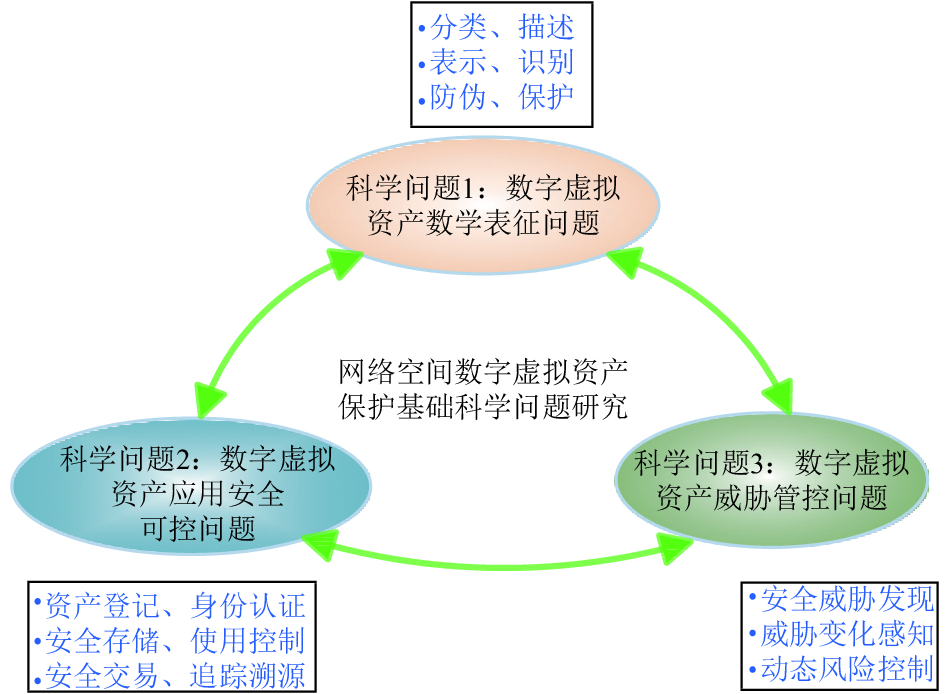

针对本研究目标要求,以上3个基本问题最终凝练为3个科学问题:

1)数字虚拟资产数学表征问题。如何根据目前网络空间数字虚拟资产安全需求,分析数字虚拟资产的特点并提炼其基本要素,实现对数字虚拟资产的描述、表示、识别、保护,建立数字虚拟资产基础数学模型,是数字虚拟资产保护面临的首要问题。

2)数字虚拟资产应用安全可控问题。如何实现数字虚拟资产应用平台的安全可控,包括数字虚拟资产的登记、身份认证和安全存储等,建立数字虚拟资产安全交易机制,支持交易的追踪溯源,以确保数字虚拟资产在使用过程中的安全性,是数字虚拟资产保护面临的基础问题。

3)数字虚拟资产威胁管控问题。如何实现数字虚拟资产外部安全威胁的自适应发现和威胁变化实时感知,建立数字虚拟资产动态风险的实时评估和控制机制,以提高数字虚拟资产在复杂网络环境中的可生存能力,是数字虚拟资产保护面临的核心问题。

上述3个科学问题是网络空间数字虚拟资产保护理论体系不可分割的组成部分,如图1所示。科学问题1重点揭示数字虚拟资产的本质,建立相应的抽象表征方法;科学问题2重点解决数字虚拟资产应用平台的安全可控问题;科学问题3重点解决数字虚拟资产外部威胁管控问题。3个关键科学问题相互衔接,相互促进,递进式发展。

|

| 图1 3个关键科学问题之间的关系 Fig. 1 Relationship between three key scientific problems |

2 重点研究内容及研究方案

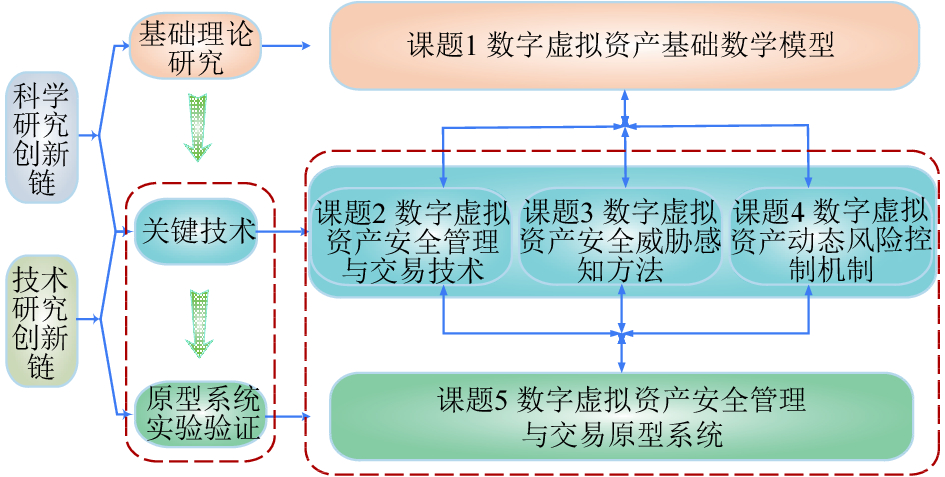

围绕数字虚拟资产保护研究的3个关键科学问题,分别开展数字虚拟资产基础数学模型、数字虚拟资产安全管理与交易技术、数字虚拟资产安全威胁感知方法、数字虚拟资产动态风险控制机制,以及数字虚拟资产安全管理与交易原型验证系统等研究。

2.1 重点研究内容 2.1.1 数字虚拟资产基础数学模型研究现有网络空间数字虚拟资产的分类及各类网络资产的表达方法,建立新形势下数字虚拟资产的基础数学模型。研究数字虚拟资产的隐私保护,基于不可区分混淆、信息隐藏、全同态加密等技术建立数字虚拟资产的安全表示模型。研究数字虚拟资产的特征抽取准则和方法,利用非参数统计、多元统计分析等对特征进行降噪、降维和去相关的方法,建立基于神经网络、核主成分分析等数字虚拟资产识别模型。研究数字虚拟资产的完整性保护和防伪,基于格理论签名、数字水印等技术建立数字虚拟资产的保护模型。

2.1.2 数字虚拟资产安全管理与交易技术研究数字虚拟资产的发展趋势及对社会真实资产的影响,包括流通关系、发行规模、使用途径等,利用隐私保护等技术实现数字虚拟资产的登记,建立基于多因子、属性、零知识证明等方法的用户身份认证,以及基于群签名的批量身份认证技术。研究基于身份加密、属性加密等密码技术实现数字虚拟资产的安全存储,基于身份列表、访问树、线性秘密共享矩阵等构造使用控制策略。研究公平交易协议和基于私有区块链的资产安全交易模型,利用工作量证明共识机制产生可靠的资产交易记录。研究基于自适应数字水印的资产数据溯源方法,及基于群体智能分类算法构建虚拟资产网络交易异常检测模型。

2.1.3 数字虚拟资产安全威胁感知方法研究免疫理论中的自体、非自体、抗体、抗原等在虚拟资产网络安全中的概念及实现模型,包括:自体动态演化模型,自体、非自体随真实网络环境同步动态演化的方法及其实现技术等。研究演化自体模型下的未成熟检测器免疫耐受训练方法,通过自体的层次聚类等方法缩小训练集,提高检测器耐受训练效率的方法。研究抗体基因库的进化模型,包括抗体基因的重组和变异以及自然选择模型,确保抗体基因朝正确的方向进化。研究基于免疫的数字虚拟资产安全威胁自适应发现模型,包括成熟检测器的动态演化模型、记忆检测器的动态演化模型等,利用克隆选择算法等免疫机理进行学习进化的机制,并建立模拟疫苗分发与接种机制,使数字虚拟资产具备抵御类似入侵攻击的能力。

2.1.4 数字虚拟资产动态风险控制机制研究基于免疫的数字虚拟资产安全威胁变化实时定量感知模型,包括:基于人体体温风险预警机制的数字虚拟资产安全威胁变化感知建模方法、影响数字虚拟资产动态风险基本要素、动态风险实时定量计算公式(单一风险和整体综合风险计算公式)、安全威胁风险等级划分,以及网络空间数字虚拟资产安全威胁变化可视化展现方法等。研究基于网络环境威胁变化的数字虚拟资产动态风险控制模型,包括:基于当前安全威胁风险等级指标的动态主动有针对性防御、动态风险控制策略知识库、动态风险控制引擎等。实现对不同的威胁、不同的风险等级实施不同的、有针对性的防御策略,以控制数字虚拟资产的动态风险,提高其在复杂网络环境中的可生存能力。

2.1.5 数字虚拟资产安全管理与交易原型系统基于上述理论和方法,研究数字虚拟资产安全管理与交易原型系统。包括:数字虚拟资产模型库和数字虚拟资产安全应用、数字虚拟资产威胁管控两大子系统。其中,数字虚拟资产安全应用系统具备资产用户身份认证和资产登记功能,实现数字虚拟资产的安全存储,为其设计丰富的虚拟资产使用控制方式,以覆盖典型的虚拟资产使用行为,并实现数字虚拟资产的安全交易和追踪溯源。数字虚拟资产威胁管控系统具备安全威胁自适应发现、自体动态演化、检测器的训练与进化、疫苗分发与接种,以及动态风险实时定量感知、可视化展现、动态风险策略知识库、动态风险控制引擎等功能。研究原型系统体系架构、典型的应用场景、部署方式、实现策略等。建立利用原型系统进行成果验证的方法(包括人机界面的交互形式),以方便模型的调试、仿真及系统参数的调整和分析等工作,为本研究的理论及方法验证、改进和提高提供实验数据。

|

| 图2 研究课题之间的逻辑关系 Fig. 2 Logical relationship between research subjects |

如图2所示,以上5个重点研究内容相互依托,相互支撑。重点研究内容1研究数字虚拟资产基础数学模型,建立数字虚拟资产描述、表示、识别、保护等基础数学模型,为重点研究内容2~4提供基础理论支持。重点研究内容2~4提供数字虚拟资产应用安全以及威胁管控方面的关键技术,为重点研究内容5原型系统的研制提供直接的技术支撑。反过来,重点研究内容5的结果为重点研究内容2~4提供改进的方向,重点研究内容2~4的结果又为重点研究内容1模型的改善指明了方向。

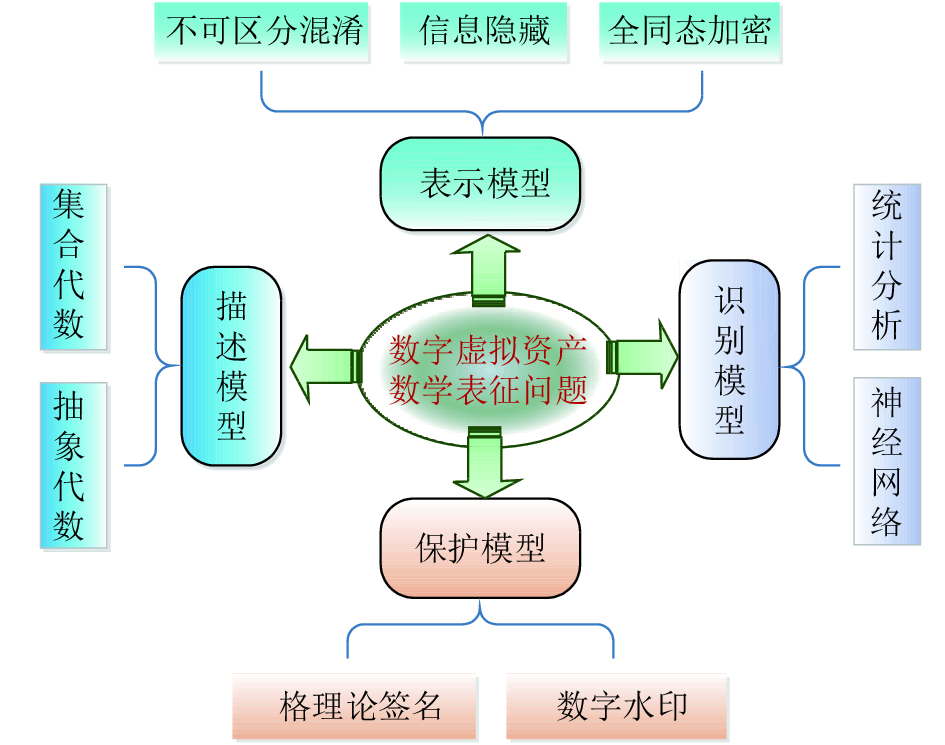

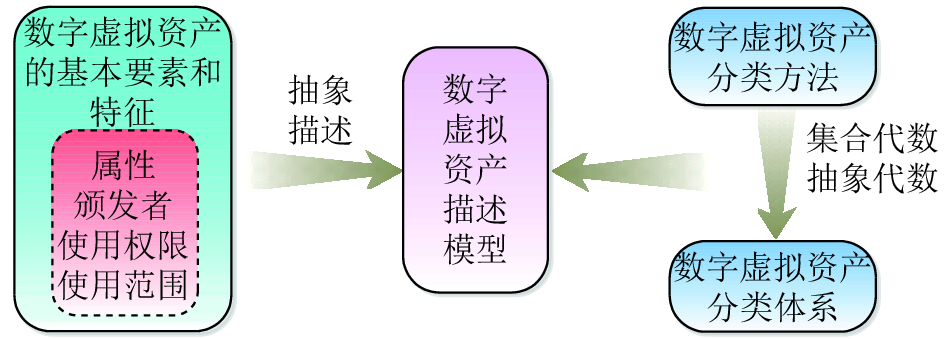

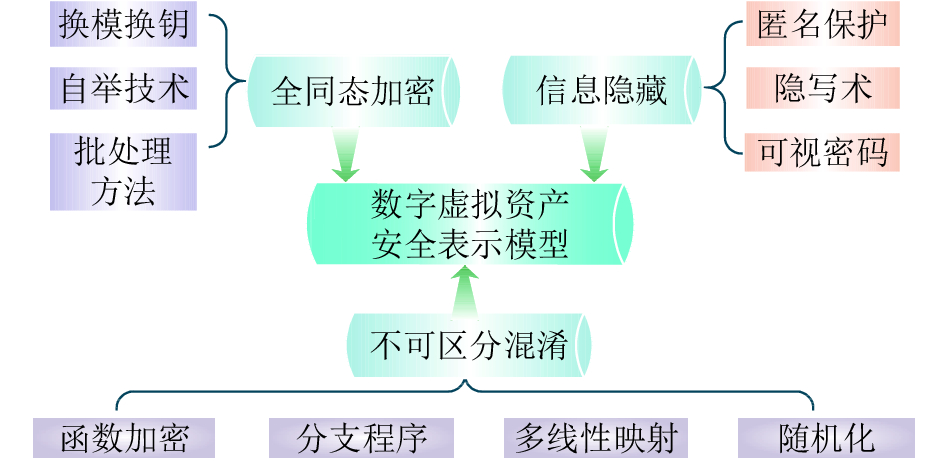

2.2 针对3个科学问题的研究方案 2.2.1 科学问题1研究方案科学问题1研究思路如图3所示,包括4个步骤:1)基于代数理论研究数字虚拟资产的基本要素及特征,建立数字虚拟资产的描述模型;2)基于不可区分混淆、信息隐藏、全同态加密等研究数字虚拟资产的隐私保护问题,建立数字虚拟资产的安全表示模型;3)基于神经网络、统计分析等研究数字虚拟资产的识别方法,建立数字虚拟资产的识别模型;4)基于格理论签名、数字水印等研究数字虚拟资产的完整性保护和防伪问题,建立数字虚拟资产的保护模型。

|

| 图3 数字虚拟资产基础数学模型 Fig. 3 Basic mathematical model of digital virtual assets |

图4是数字虚拟资产描述模型,其研究思路是:首先,提取网络空间数字虚拟资产的基本要素和特征,包括属性、颁发者、使用权限、使用范围等,对其进行抽象和描述;然后,利用集合代数、抽象代数等理论研究数字虚拟资产分类方法,进而,建立网络空间数字虚拟资产的分类体系;最后,在此基础上建立数字虚拟资产描述模型。

|

| 图4 数字虚拟资产描述模型 Fig. 4 Description model of digital virtual asset |

图5是数字虚拟资产安全表示模型,其研究思路是:首先,利用函数加密、分支程序、随机化处理、多线性映射等技术,构造不可区分混淆方案,实现对数字虚拟资产的混淆转化;然后,利用匿名保护、隐写术、可视密码等方法,构造信息隐藏方案,实现数字虚拟资产的隐藏表示;进而,利用换模换钥、批处理、自举等技术,构造全同态加密方案,实现对数字虚拟资产的密文运算;最后,在上述研究的基础上建立数字虚拟资产安全表示模型。

|

| 图5 数字虚拟资产安全表示模型 Fig. 5 Security representation model of digital virtual asset |

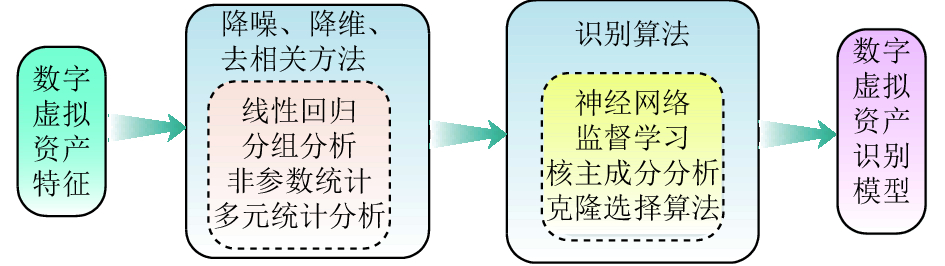

图6是数字虚拟资产识别模型,其研究思路是:首先,建立数字虚拟资产特征抽取的准则和方法;然后,基于非参数统计、多元统计分析、线性回归、分组分析等对特征进行降噪、降维和去相关,提高识别的性能,降低算法的复杂性;最后,基于神经网络、核主成分分析、监督学习、克隆选择算法等,建立数字虚拟资产自适应识别模型。

|

| 图6 数字虚拟资产识别模型 Fig. 6 Recognition model of digital virtual asset |

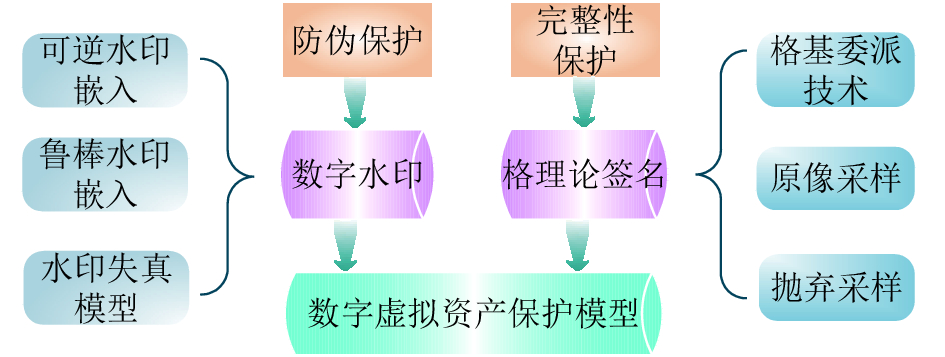

图7是数字虚拟资产保护模型,其研究思路:首先,基于格基委派技术、原像采样、抛弃采样等方法构造格理论签名方案,解决数字虚拟资产的完整性保护问题;然后,利用复杂环境下鲁棒数字内容水印嵌入、基于量化调制的水印失真模型、基于普适性直方图平移的可逆嵌入等技术,研究数字虚拟资产水印技术,解决数字虚拟资产的防伪问题;最后,在上述研究的基础上建立数字虚拟资产的保护模型。

|

| 图7 数字虚拟资产保护模型 Fig. 7 Protection model of digital virtual asset |

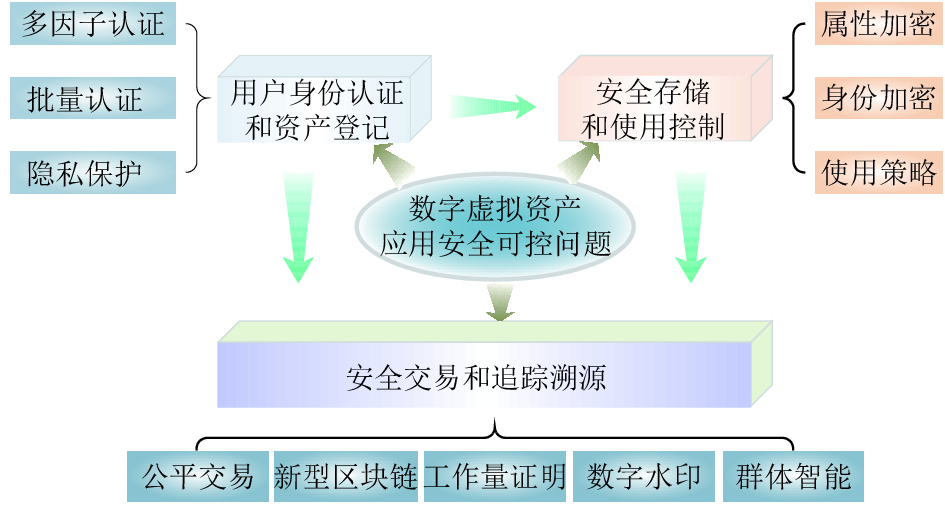

2.2.2 科学问题2研究方案

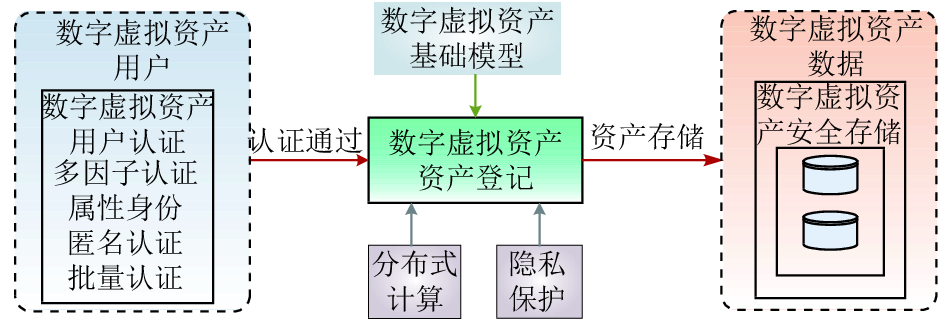

科学问题2研究思路如图8所示,通过多因子认证、属性身份等方法实现用户的身份认证和资产登记,利用密码技术和使用策略实现数字虚拟资产的安全存储和使用控制,并基于公平交易协议、新型区块链、工作量证明、数字水印和群体智能等算法建立数字虚拟资产安全交易和追踪溯源模型,保证数字虚拟资产应用环节的可管可控。

|

| 图8 数字虚拟资产安全管理与交易 Fig. 8 Security management and transaction of digital virtual asset |

图9是数字虚拟资产用户认证和资产登记的研究思路:首先,基于多因子、属性身份等方法实现多场景下的用户认证,利用群签名等技术实现批量用户的认证;然后,结合前述的数字虚拟资产基础数学模型,利用分布式计算和存储技术,实现认证用户的数字虚拟资产登记,记录数字虚拟资产的身份、所有者、内容、安全等元数据,建立资产的全生命周期记录档案,并保护资产登记用户的隐私信息。

|

| 图9 数字虚拟资产用户认证和资产登记 Fig. 9 User authentication and registration of digital virtual assets |

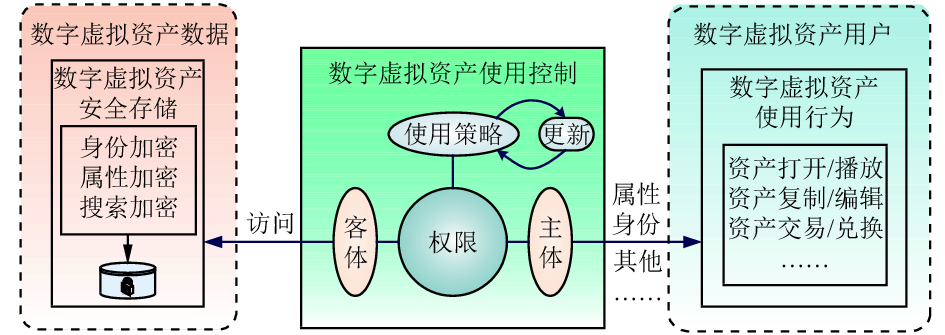

图10是数字虚拟资产安全存储与使用控制,其研究思路:首先,使用身份和属性加密等密码技术实现数字虚拟资产的安全存储,保证资产数据在存储介质中的机密性;然后,基于身份列表、访问树、线性秘密共享矩阵等数学模型构造数字虚拟资产的使用控制策略,实现数字虚拟资产在复杂条件下的细粒度使用控制,严格控制授权用户主体对数字虚拟资产客体的使用条件,包括资产的打开、编辑、交易、兑换等。

|

| 图10 数字虚拟资产安全存储和使用控制 Fig. 10 Secure storage and use control of digital virtual asset |

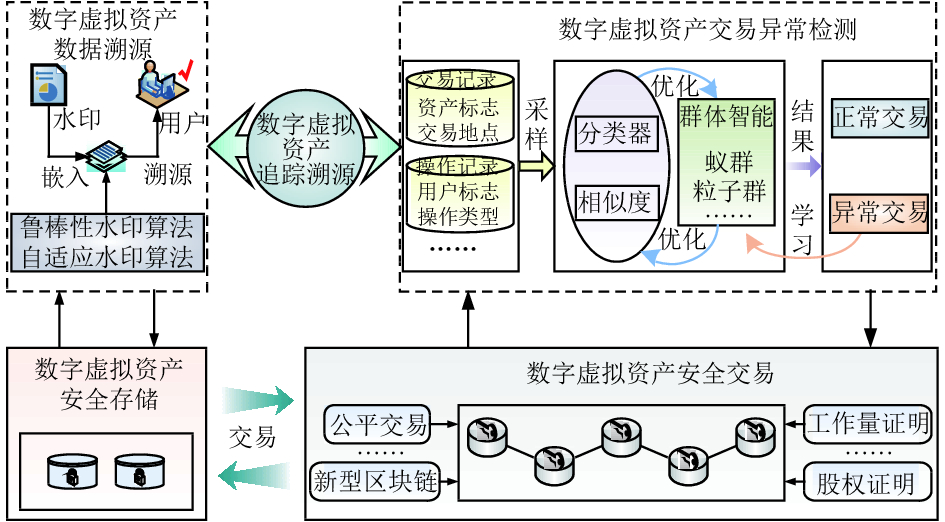

图11是数字虚拟资产安全交易与追踪溯源,其研究思路:首先,基于公平交易协议和新型区块链建立资产安全交易模型,利用工作量证明和股权证明等共识机制产生可靠的资产交易记录,保证交易记录的真实性和不可篡改;然后,基于自适应数字水印算法在资产数据中嵌入标志水印,通过检测和提取水印实现资产数据的溯源;最后,在数字虚拟资产交易过程中对交易记录、操作记录等数据采样后,基于分类器和相似度等模型进行异常分类检测,同时,利用群体智能算法进行优化和学习,并结合登记信息实现异常交易资产的溯源。

|

| 图11 数字虚拟资产安全交易与追踪溯源 Fig. 11 Safe trading and tracing of digital virtual asset |

2.2.3 科学问题3研究方案

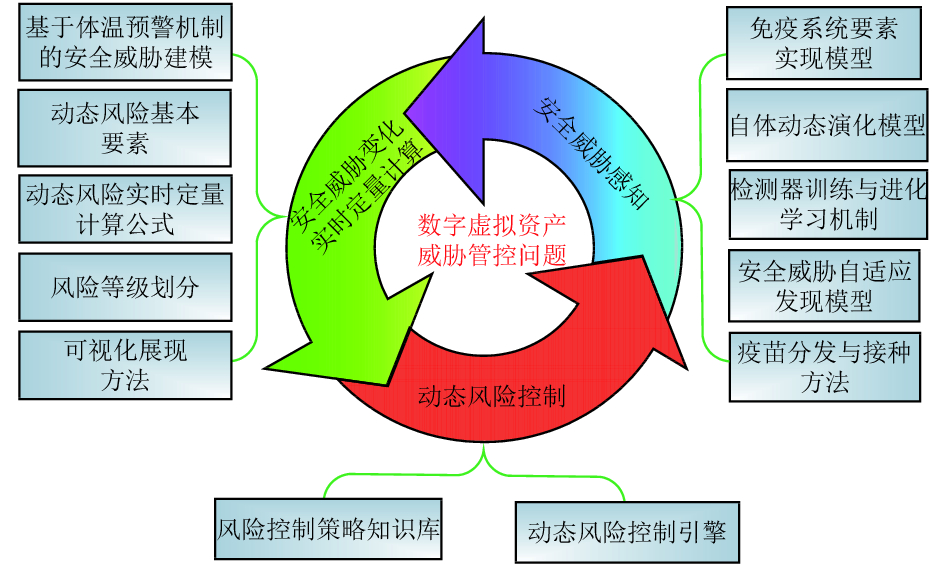

科学问题3研究思路如图12所示。首先,通过安全威胁感知发现威胁;然后,通过安全威胁变化计算公式计算当前威胁的风险情况;进而,根据当前的风险情况采取有针对性的防御策略;此过程循环往复,不断控制系统的动态风险,提高其可生存能力。

|

| 图12 数字虚拟资产安全威胁感知方法 Fig. 12 Security threat perception method for digital virtual assets |

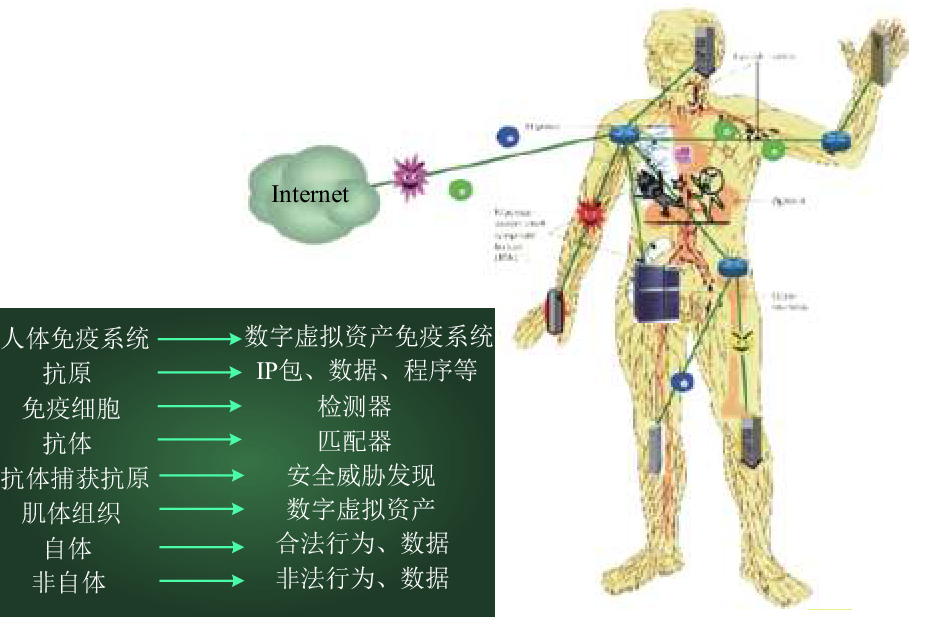

采用免疫的方法研究数字虚拟资产安全威胁感知问题,图13是人体免疫系统要素与数字虚拟资产免疫系统之间的对应关系。

|

| 图13 人体免疫系统要素与数字虚拟资产免疫系统对照 Fig. 13 Comparison between human immune system elements and digital virtual assets immune system |

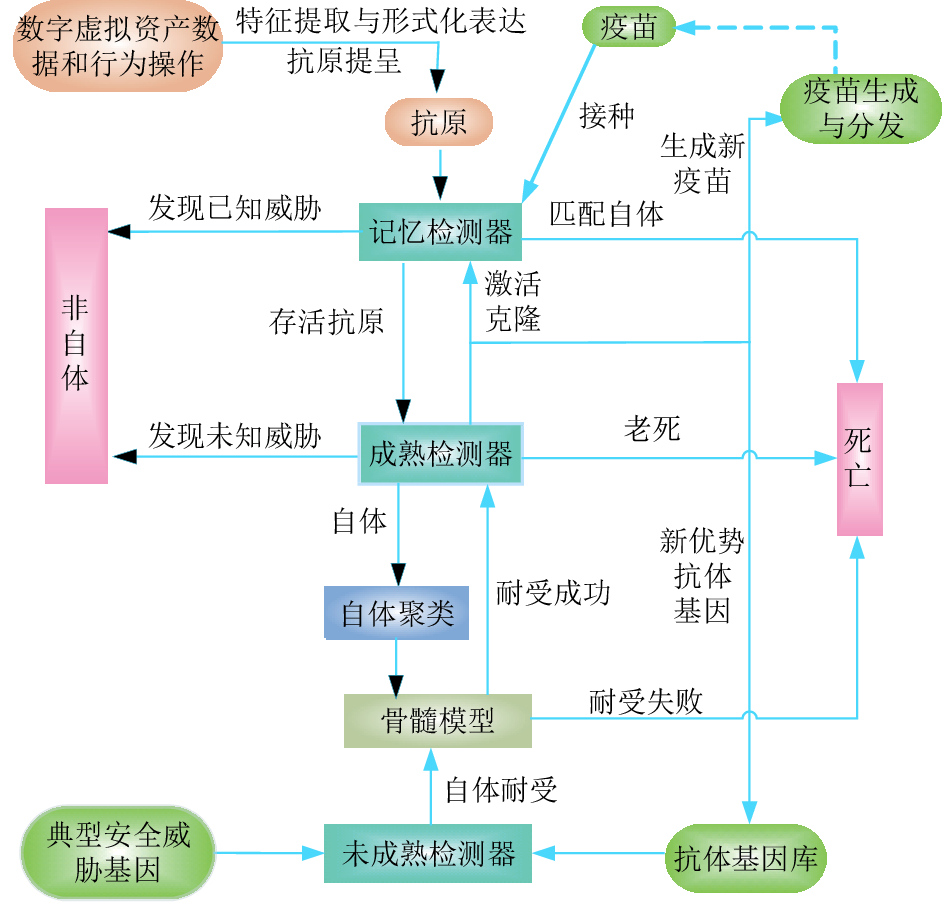

图14是数字虚拟资产安全威胁自适应感知模型的研究思路,其中,箭头由下至上是检测器的生成、进化学习过程,箭头从上到下是安全威胁的发现过程(也是自体、抗原的演化过程)。其关键步骤包括:1)构建典型安全威胁基因、抗体基因库,以及通过随机生成及遗传算法等生成未成熟检测器,并将未成熟检测器送入骨髓模型中实施强化训练。拟通过自体的层次聚类、动态自体等方法提高检测器的训练效率。2)进行充分训练后,将未成熟的检测器逐步进化为成熟检测器,并参与到网络安全威胁发现工作当中。在成熟检测器的生命周期中,如果发现了网络安全威胁行为,成熟检测器就能够逐步转变成为记忆检测器,反之,则会被淘汰。3)对数字虚拟资产相关数据及操作行为进行自动和高维特征提取,并进行形式化表达,在此基础上抽象为人工免疫理论中的抗原。并将这些抗原分批送入到记忆检测器、成熟检测器中进行网络安全威胁检测。记忆检测器能够识别和发现已知安全威胁行为,成熟检测器能够发现未知和变异安全威胁。将克隆体注入到其他免疫系统的记忆检测器中,可以减少训练时间,加快训练速度,从而能够快速使得系统抵御类似的安全威胁,并能够有效阻止类似威胁的传播。4)如果出现记忆检测器匹配自体情况,则说明该检测器出现免疫识别错误,最终系统会通过免疫反馈机制清除该错误记忆检测器。

|

| 图14 数字虚拟资产安全威胁自适应感知模型 Fig. 14 Self-adaption security threat perception model of digital virtual assets |

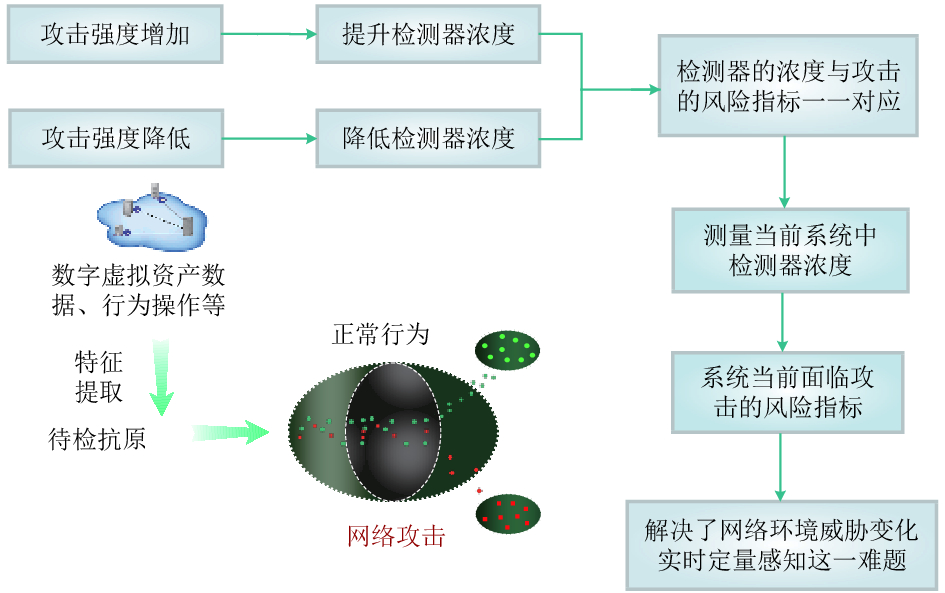

图15是数字虚拟资产安全威胁变化实时定量感知模型,其核心思想是模拟人体免疫系统“抗体浓度随入侵病毒同步动态演化”和“人体体温风险预警”机制。当检测器发现安全威胁时,系统通过模拟人体免疫系统的克隆原理,增加对应的检测器浓度;一旦网络安全威胁减弱;模拟免疫反馈原理,同步动态减少检测器的浓度。所以,可以利用测定此时系统当中检测器浓度值的办法,准确获知当前系统面临的动态风险,进而解决“数字虚拟资产安全威胁变化实时定量感知”这一技术难题。

|

| 图15 数字虚拟资产安全威胁变化实时定量感知模型 Fig. 15 Security threat change perception model of digital virtual assets |

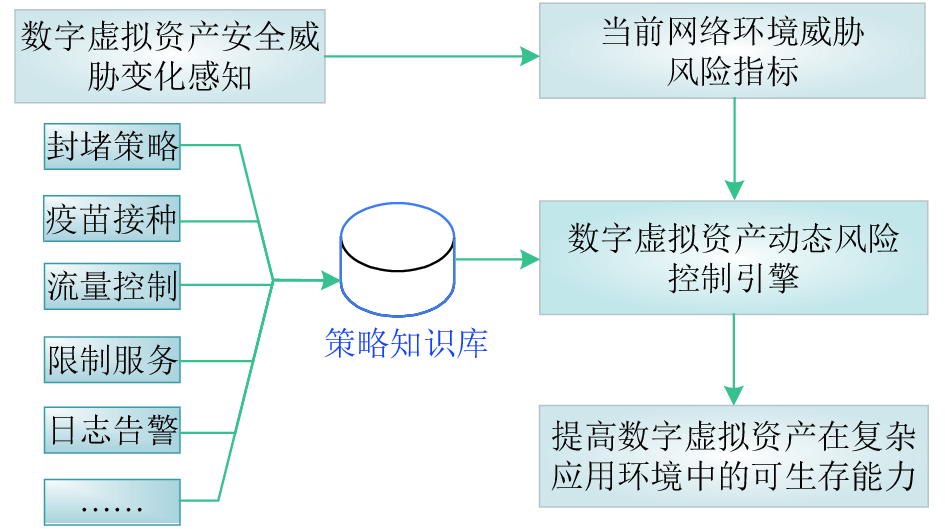

图16是基于网络环境威胁变化的数字虚拟资产动态风险控制模型。首先,通过数字虚拟资产安全威胁变化感知(动态风险计算)获取当前数字虚拟资产的网络环境威胁变化的风险指标;然后,依据该风险指标,从策略知识库中选择有针对性的防御策略,包括日志、警告、隔离、封堵、流量控制、限制服务等等,实施积极、主动的防御策略,对不同类别、不同等级的风险进行有针对性的控制,防止攻击蔓延,提高数字虚拟资产在复杂应用环境中的可生存能力。

|

| 图16 基于网络环境威胁变化的数字虚拟资产动态风险控制 Fig. 16 Dynamic risk control model of digital virtual assets based on threat change of network environment |

2.2.4 原型系统研究方案

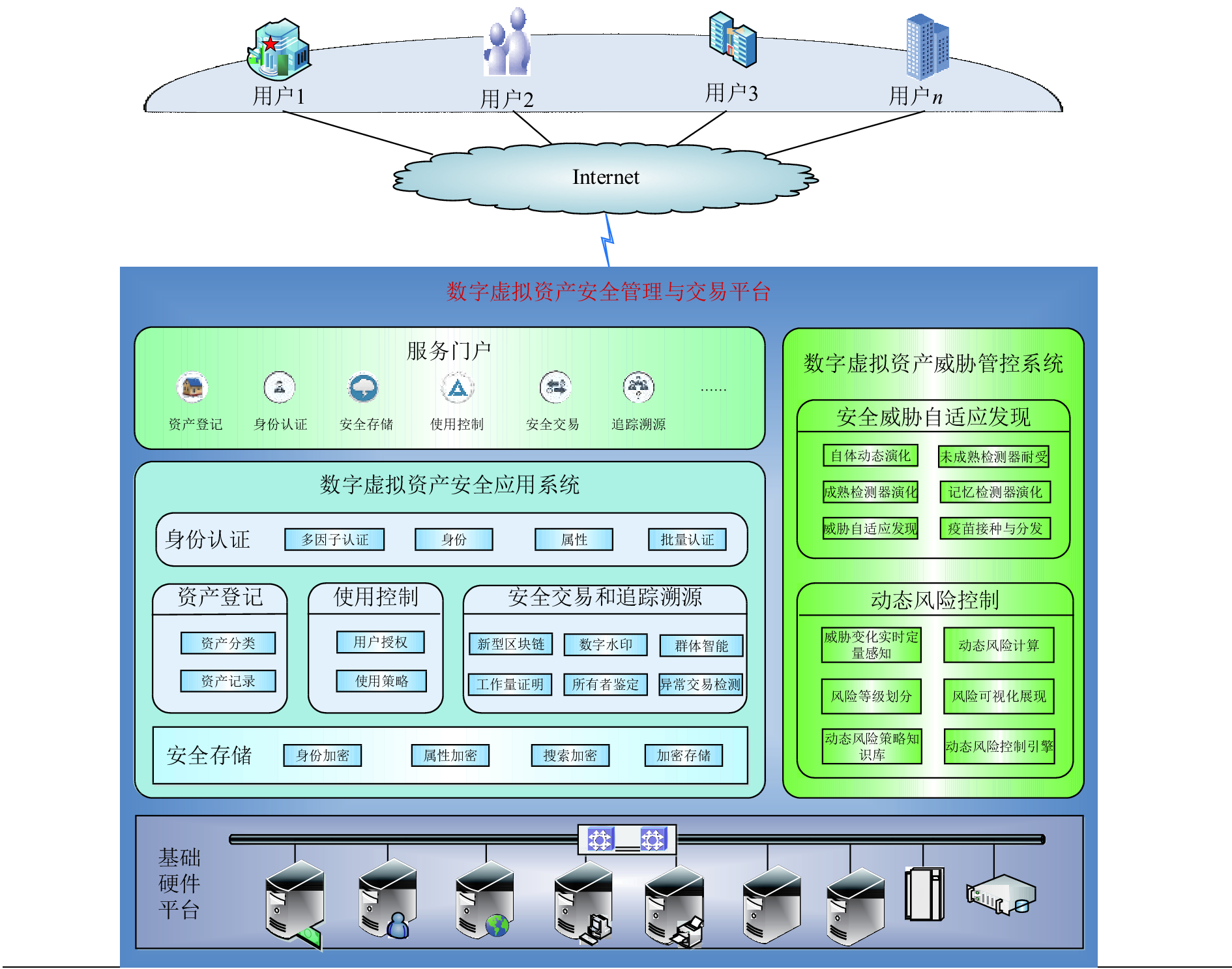

通过构建数字虚拟资产安全管理与交易原型系统,为本研究的理论和方法提供验证手段,为其改进和提高提供实验数据;同时,通过研究系统的典型应用场景、部署方式、实现策略等,为大规模示范应用、技术推广、产品研发等提供依据。图17是原型系统体系架构,包括4个部分:①服务门户、②数字虚拟资产安全应用系统、③数字虚拟资产威胁管控系统、④基础硬件平台,其中,①、②、③分别运行在基础硬件平台④之上,基础硬件平台提供必要的计算、存储和网络硬件资源。系统通过服务门户对外提供数字虚拟资产安全管理与交易服务,包括身份认证、资产登记、安全存储、使用控制、安全交易、追踪溯源等。系统运行过程中,数字虚拟资产威胁管控系统提供安全威胁自适应发现、安全威胁变化实时定量感知、动态风险控制等功能,有效控制整个数字虚拟资产的安全风险,提高其在复杂环境中的生存能力。

|

| 图17 原型系统体系架构 Fig. 17 Architecture of prototype system |

3 成果展望

围绕虚拟货币、数字版权、网络游戏等网络空间数字虚拟资产的安全问题,本研究构建数字虚拟资产保护基础理论体系,展开数字虚拟资产基础数学模型、数字虚拟资产安全管理和交易技术、数字虚拟资产安全威胁感知方法、数字虚拟资产动态风险控制机制等4个方面的研究,获得如下5个方面成果创新,为国家发展自主知识产权和自控权的网络空间数字虚拟资产保护手段提供技术支撑。

利用代数理论、统计分析、不可区分混淆、信息隐藏、全同态加密、格理论签名、数字水印等理论和方法,首次系统性地建立网络空间数字虚拟资产的基础数学模型。该模型包括数字虚拟资产的描述、表示、识别、保护等方法,突破了当前的技术局限,解决了数字虚拟资产抽象和定量描述、隐私保护、安全自动识别、完整性保护和防伪等技术难题,为网络空间数字虚拟资产科学研究、应用技术和产品研发等奠定了坚实的数学基础。

提出一种新的、基于新型区块链、工作量证明和群体智能的数字虚拟资产安全管理和交易方法。通过数字虚拟资产身份加密、属性加密、公平交易协议、新型区块链、工作量证明、基于群体智能分类的资产交易异常检测和攻击定位等一系列的技术创新,突破了当前的技术局限,建立了虚拟货币、数字版权、网络游戏等虚拟资产分布式交易模型,解决了数字虚拟资产安全存储、使用控制、安全交易,以及追踪溯源等技术难题,实现了数字虚拟资产的安全管理、交易双方的信任和隐私保护,以及交易的真实性、完整性和可追溯性,提高了交易的异常检测效率,为数字虚拟资产安全管理和交易奠定了坚实理论基础。

提出一种新的、基于免疫的数字虚拟资产安全威胁自适应发现方法。通过自体的自然收集、淘汰和层次聚类,实现了自体描述与真实数字虚拟资产应用环境随时间同步动态演化的目的,同时,从微观上确保了自体数目的稳定性,突破了传统IDS在数字虚拟资产假冒身份、恶意盗用、非法交易等方面的技术缺陷,解决了检测器训练的时空代价呈指数增长的难题,也解决了传统IDS因不能适应真实数字虚拟资产应用环境中自体/非自体动态演化而导致的误报率、漏报率高这一技术难题。

将免疫系统“抗体浓度随入侵病毒同步动态演化”和“人体体温风险预警”机制引入到数字虚拟资产动态风险实时定量评估的研究中,提出一种基于人体体温风险预警机制的数字虚拟资产安全威胁变化实时定量计算方法。包括数字虚拟资产单一风险以及面临所有攻击时的整体综合风险的计算方法和计算公式等,构思巧妙地解决了传统网络安全系统无法“实时定量刻画数字虚拟资产安全威胁的变化情况”这一经典技术难题,为构建新一代、基于网络环境威胁变化的数字虚拟资产主动防御提供了直接的技术支撑。

提出一种新的、基于网络环境威胁变化的数字虚拟资产动态风险控制方法。其具备依据当前数字虚拟资产威胁变化进行主动、有针对性防御的能力,通过数字虚拟资产威胁变化实时定量感知、动态风险控制策略知识库、动态风险控制引擎等一系列的创新,解决了传统网络安全防御系统只能依据历史经验组织自己的防御策略,即只能进行静态、被动防御,不能“依据当前数字虚拟资产威胁变化进行主动、有针对性的防御”这一长期困扰国内外网络安全专家的技术难题,显著提高了数字虚拟资产在复杂应用环境中的可生存能力。

4 结 论目前,国内外网络空间数字虚拟资产规模庞大但缺乏很好的保护手段和措施。网络空间数字虚拟资产保护基础科学问题的研究,已经成为中国网络空间安全方面亟待解决的重大关键问题之一。本研究构建了数字虚拟资产保护基础理论体系,开展了1个基础数学模型、3项关键技术,以及1套原型系统的研究,建立了网络空间数字虚拟资产保护的基础理论和方法,对网络空间数字虚拟资产保护的科学研究、技术研发、产业发展等具有十分重要的理论意义和实际应用价值。本研究成果对保卫国家网络空间安全、发展自主知识产权和自控权的网络空间数字虚拟资产保护技术,打破国外对中国的技术封锁和垄断等具有十分重大的意义。

| [1] |

Guo Jingzhi,Chow A.Virtual money systems:A phenomenal analysis[C]//Proceedings of the 2008 10th IEEE Conference on E-Commerce Technology and the Fifth IEEE Conference on Enterprise Computing,E-Commerce and E-Services.Washington:IEEE,2008:267–272.

|

| [2] |

Bek-Thomsen J,Jacobsen S G,Christiansen C O. Virtual money[J]. Scandinavian Journal of Social Theory, 2014, 15(1): 1-5. DOI:10.1080/1600910X.2014.882854 |

| [3] |

IEEE Spectrum staff.Talking about digital copyright[J].IEEE Spectrum,2002,38(6):9–9.

|

| [4] |

Voyatzis G,Pitas I. Protecting digital image copyrights:A framework[J]. IEEE Computer Graphics and Applications, 1999, 19(1): 18-24. DOI:10.1109/38.736465 |

| [5] |

Castronova E.On virtual economies[EB/OL].(2002–10–14)[2018–06–09].https://papers.ssrn.com/sol3/papers.cfm?abstract_id=338500.

|

| [6] |

Eyal I. Blockchain technology:Transforming libertarian cryptocurrency dreams to finance and banking realities[J]. Computer, 2017, 50(9): 38-49. DOI:10.1109/MC.2017.3571042 |

| [7] |

Wang Chunwei. Liquidity and market efficiency in cryptocurrencies[J]. Economics Letters, 2018, 168: 21-24. DOI:10.1016/j.econlet.2018.04.003 |

| [8] |

今年全球数字信息及娱乐支出或达2.1万亿美元[EB/OL].(2015–01–09)[2018–06–09].https://www.aliyun.com/zixun/content/2_6_903893.html.

|

| [9] |

2015年全球游戏市场收入将达915亿美元中国超越美国[EB/OL].(2015–04–23)[2018–06–09].http://biz.265g.com/data/194031.html.

|

| [10] |

Newzoo:2017年全球游戏市场报告[EB/OL].(2017–07–05)[2018–06–09].http://www.useit.com.cn/thread-15855-1-1.html.

|

| [11] |

CoinMarketCap:2017年12月全球加密货币市值超6000亿美元[EB/OL].(2017–12–19)[2018–06–09].http://www.199it.com/archives/664919.html.

|

| [12] |

Phillip A,Chan J S K,Peiris S. A new look at cryptocurrencies[J]. Economics Letters, 2018, 163: 6-9. DOI:10.1016/j.econlet.2017.11.020 |

| [13] |

Urquhart A. Price clustering in Bitcoin[J]. Economics Letters, 2017, 159: 145-148. DOI:10.1016/j.econlet.2017.07.035 |

| [14] |

The Digital Millennium Copyright Act of 1998—U.S.Copyright Office Summary[EB/OL].(1998–12–19)[2018–06–09].http://www.copyright.gov/legislation/dmca.pdf.

|

| [15] |

Rockman H B.The Digital Millennium Copyright Act of 1998(DMCA)—An overview[M]//Intellectual Property Law for Engineers and Scientists.Hoboken:John Wiley & Sons,Inc.,2004:405–418.

|

| [16] |

Assembly Bill No.129[EB/OL].(2014–06–28)[2018–06–09].http://leginfo.legislature.ca.gov/faces/billNavClient.xhtml?bill_id=201320140AB129.

|

| [17] |

Mikołajewicz-Woźniak A,Scheibe A. Virtual currency schemes—The future of financial services[J]. Foresight, 2015, 17(4): 365-377. DOI:10.1108/fs-04-2014-0021 |

| [18] |

日本内阁通过决议正式承认比特币具有货币机制[EB/OL].(2018–01–09)[2018–06–09].https://baijiahao.baidu.com/s?id=1589083315197707279&wfr=spider&for=pc.

|

| [19] |

以色列推出" 钻石币” 配套交易系统5月投入使用[EB/OL].(2018–03–14)[2018–06–09].http://www.cankaoxiaoxi.com/finance/20180314/2258365.shtml.

|

| [20] |

Chu J,Chan S,Nadarajah S,et al. GARCH modeling of cryptocurrencies[J]. Journal of Risk & Financial Management, 2017, 10(4): 17. DOI:10.3390/jrfm10040017 |

| [21] |

Baur D G,Dimpfl T,Kuck K. Bitcoin,gold and the US dollar—A replication and extension[J]. Finance Research Letters, 2018, 25: 103-110. DOI:10.1016/j.frl.2017.10.012 |

| [22] |

Bradbury D. The problem with Bitcoin[J]. Computer Fraud & Security, 2013, 2013(11): 5-8. DOI:10.1016/s1361-3723(13)70101-5 |

| [23] |

Bill M,Taylor C N,Lana S. When perhaps the real problem is money itself!:The practical materiality of Bitcoin[J]. Social Semiotics, 2013, 23(2): 261-277. DOI:10.1080/10350330.2013.777594 |

| [24] |

Courtois N T,Bahack L.On subversive miner strategies and block withholding attack in Bitcoin digital currenc[EB/OL].(2014–01–28)[2018–06–09].https://arxiv.org/abs/1402.1718.

|

| [25] |

Karame G O,Androulaki E,Capkun S.Two Bitcoins at the price of one? double-spending attacks on fast payments in Bitcoin[C]//Proceedings of the 2012 ACM Conference on Computer and Communication Security.Raleigh:ACM,2012:906–917

|

| [26] |

黄敏晓.网游虚拟财产频被盗服务商安全漏洞须补上[EB/OL].(2015–10–15)[2018–06–09].http://tech.sina.com.cn/i/2015-10-15/doc-ifxivsce6836992.shtml.

|

| [27] |

Kaushal P K,Bagga A,Sobti R.Evolution of Bitcoin and security risk in Bitcoin wallets[C]//Proceedings of the 2007 IEEE International Conference on Computer,Communications and Electronics.Jaipur:IEEE,2017:172–177.

|

| [28] |

国外比特币交易平台现漏洞暂停提现[EB/OL].(2015–10–15)[2018–06–09].http://news.cnblogs.com/n/200420/.

|

| [29] |

张金梁.MtGox:85万个比特币被盗损失5亿美元[EB/OL].(2014–03–04)[2018–06–09].http://news.zol.com.cn/437/4375721.html.

|

| [30] |

遭黑客攻击欧洲比特币交易所损失500万美元比特币[EB/OL].(2015–01–07)[2018–06–09].http://finance.ifeng.com/a/20150107/13411810_0.shtml.

|

| [31] |

Kshetri N,Voas J. Do crypto-currencies fuel ransomware?[J]. It Professional, 2017, 19(5): 11-15. DOI:10.1109/MITP.2017.3680961 |

| [32] |

史上最大虚拟货币赔偿事件及对数字货币的影响[EB/OL].(2018–02–05)[2018–06–09].http://finance.sina.com.cn/money/forex/bitcoin/2018-02-05/doc-ifyreuzn2964583.shtml.

|

| [33] |

币安交易所被盗,全球最大数字货币交易平台[EB/OL].(2018–03–08)[2018–06–09].https://baijiahao.baidu.com/s?id=1594324939361436259&wfr=spider&for=pc.

|

| [34] |

Zhang Daxing,Liu Zhongmei.A four stages protocol designed to protect copyright in digital museum[C]//Proceedings of the 2010 Second International Workshop on Education Technology and Computer Science.Wuhan:IEEE,2010:327–330.

|

| [35] |

Webster J,Romanik M,Webster C. Protecting digital assets:Legal protections do ''not equal practical security[J]. It Professional, 2015, 17(6): 56-59. DOI:10.1109/MITP.2015.105 |

| [36] |

Liu X L,Lin C C,Yuan S M. Blind dual watermarking for color images’ authentication and copyright protection[J]. IEEE Transactions on Circuits & Systems for Video Technology, 2016, 28(5): 1047-1055. DOI:10.1109/TCSVT.2016.2633878 |

| [37] |

National Infrastructure Protection Plan[EB/OL].(2017–07–07)[2018–06–09].http://www.dhs.gov/national-infrastructure-protection-plan.

|

| [38] |

Eyal I,Sirer E G.Majority is not enough:Bitcoin mining is vulnerable.[EB/OL].(2013–11–01)[2018–06–09].https://arxiv.org/abs/1311.0243.

|

| [39] |

Goldfeder S,Gennaro R,Kalodner H.Securing Bitcoin wallets via a new DSA/ECDSA threshold signature scheme[EB/OL].[2018–06–09].http://www.cs.princeton.edu/~stevenag/threshold_sigs.pdf.

|

| [40] |

Marie V. The age of cryptocurrency[J]. Science, 2015, 348(6241): 1308-1309. DOI:10.1126/science.aab2001 |

| [41] |

Bourne P E,Lorsch J R. Perspective:Sustaining the big-data ecosystem[J]. Nature, 2015, 527(7576): 16-17. DOI:10.1038/527S16a |

| [42] |

Extance A. The future of cryptocurrencies:Bitcoin and beyond[J]. Nature, 2015, 526(7571): 21-23. DOI:10.1038/526021a |

| [43] |

Green M,Miers I.Bolt:Anonymous payment channels for decentralized currencies[C]//Proceedings of the 2017 ACM SIGSAC Conference on Computer and Communications Security.Dallas:ACM,2017:473–489.

|

| [44] |

Ziegeldorf J H,Matzutt R,Henze M,et al. Secure and anonymous decentralized Bitcoin mixing[J]. Future Generation Computer Systems, 2018, 80: 448-466. DOI:10.1016/j.future.2016.05.018 |

| [45] |

Moore T,Christin N.Beware the middleman:Empirical analysis of Bitcoin-exchange risk[M]//Financial Cryptography and Data Security.Heidelberg:Springer-Verlag,2013:25–33.

|

| [46] |

Vasek M,Thornton M,Moore T,et al.Empirical analysis of denial-of-service attacks in the Bitcoin ecosystem[M]// Challenges and Opportunities Associated with a Bitcoin-Based Transaction Rating System.Heidelberg:Springer-Verlag,2014:57–71.

|

| [47] |

Harvey C R.Bitcoin myths and facts[EB/OL].(2014–08–16)[2018–06–09].http://ssrn.com/abstract=2438299.

|

| [48] |

Chodorow A.Bitcoin and the definition of foreign currency[EB/OL].(2016–03–27)[2018–06–09].https://ssrn.com/abstract=2754707

|

| [49] |

中华人民共和国国民经济和社会发展第十三个五年规划纲要[EB/OL].(2016–03–17)[2018–06–09].http://www.xinhuanet.com/politics/2016lh/2016-03/17/c_1118366322.htm.

|

| [50] |

Li Meihong,Zhao Yibing,Liu Jiqiang,et al.USB key-based approach for virtual assets protection[C]//Proceedings of the 2010 International Symposium on Intelligence Information Processing and Trusted Computing.Wuhan:IEEE,2010:604–606.

|

| [51] |

Bag S,Ruj S,Sakurai K. Bitcoin block withholding attack:Analysis and mitigation[J]. IEEE Transactions on Information Forensics and Security, 2017, 12(8): 1967-1978. DOI:10.1109/TIFS.2016.2623588 |

| [52] |

Dorri A,Steger M,Kanhere S S,et al. BlockChain:A distributed solution to automotive security and privacy[J]. IEEE Communications Magazine, 2017, 55(12): 119-125. DOI:10.1109/MCOM.2017.1700879 |

| [53] |

Anjum A,Sporny M,Sill A. Blockchain standards for compliance and trust[J]. IEEE Cloud Computing, 2017, 4(4): 84-90. DOI:10.1109/MCC.2017.3791019 |

| [54] |

Vranken H. Sustainability of Bitcoin and blockchains[J]. Current Opinion in Environmental Sustainability, 2017, 28: 1-9. DOI:10.1016/j.cosust.2017.04.011 |

| [55] |

Lee V C,Wei H Z.Exploratory simulation models for fraudulent detection in Bitcoin system[C]//Proceedings of the 2016 IEEE 11th Conference on Industrial Electronics and Applications.Hefei:IEEE,2016:1972–1977.

|

| [56] |

Conti M,Sandeep K E,Lal C,et al.A survey on security and privacy issues of Bitcoin[EB/OL].(2017–06–03)[2018–06–09].https://arxiv.org/abs/1706.00916.

|

2018, Vol. 50

2018, Vol. 50

李 涛(1965—),男,教授,博士. 研究方向:网络安全. E-mail:litao@scu.edu.cn

李 涛(1965—),男,教授,博士. 研究方向:网络安全. E-mail:litao@scu.edu.cn