2. 四川大学 网络空间安全研究院,四川 成都 610065;

3. 四川大学 网络空间安全学院,四川 成都 610065

2. Cybersecurity Research Inst., Sichuan Univ., Chengdu 610065, China;

3. College of Cybersecurity, Sichuan Univ., Chengdu 610065, China

云计算作为一种新型的计算资源的利用模式,为客户提供可伸缩的、高可用的、按需自助服务的和泛在接入的服务[1]。客户不再需要购置任何昂贵的IT基础设施,就可以将他们的业务、应用、数据等服务方便快捷的部署到成本更低云环境中。因此,云计算凭借自身技术优势在商业市场上获得了极大的成功,吸引着越来越多的个人、企业、单位等组织接纳和采用云计算模式。

然而,云计算普遍采用共享的IT基础设施,其系统架构复杂,功能动态多变,且大量数据集中,打破了传统信息系统单一的管理边界和地理界线,导致以边界防护为核心的传统的安全评估方法不再适用于云计算环境。此外,随着云计算技术的不断发展和成熟,其带来的安全问题也逐渐引起人们的关注。特别是近年来发生的有关云服务商的各种安全事故,如服务器宕机、数据泄露等,给云客户造成了不同程度的损失,进一步增加了人们对云服务安全性的担忧[2]。因此,研究并设计适合云环境的可量化的安全指标体系,尤其是研究基于安全指标的云服务的安全等级评估方法,已成为云计算安全研究领域中的一个重要课题,引起了业界和学界的广泛关注。

目前,针对云服务可量化的安全指标体系设计的研究相对较少,而在面向云服务的安全控制措施及服务水平协议方面的研究,国内外行业组织和机构已经在多个领域开展了相关研究并取得了显著成果。云安全联盟(cloud security alliance,CSA)设计的云控制矩阵(cloud control matrix,CCM)用于指导云服务商和帮助潜在云客户评价云计算服务整体安全风险[3]。CCM不是一个强制性的行业标准,而是一个有关云安全的治理、风险管理和规范安全控制的框架,为组织提供了与信息安全相关的所需结构、细节和清晰度。此外,CSA还基于CCM设计了一致性评估问卷(consensus assessments initiative questionnaire,CAIQ)[4],以表格的形式为云客户和云审查人员提供了一组“Yes/No”问题集,以便向云服务商确定其是否符合云控制矩阵。美国联邦政府风险和授权管理项目(federal risk and authorization management program,FedRAMP)制定了有关云计算的高、中、低控制基线,为云产品和服务的安全评估、授权和持续监管提供了标准化方法[5]。国际标准化组织和国际电工委员会(ISO/IEC)于2016年发布了有关云计算服务水平协议的标准,即ISO/IEC 19086–1标准,对云服务水平协议的概述和概念进行了全面清晰的阐述[6]。中国在2014年发布了《云计算服务安全能力要求》(GB/T 31168—2014)国家标准,提出了云服务商在为云客户提供服务时应该具备的安全能力要求[7]。以上研究为面向云服务的可量化安全指标的研究提供了方向,有一定的参考意义。

在云服务安全等级评估研究方面,姜政伟[8]和杨爱民[9]等依据《信息安全等级保护基本要求》国家标准构建了一个3级评价指标体系,并基于此采用了基于层次分析法的模糊综合评价方法,对云服务的安全性进行了评估。高志方等[10]提出一种区间犹豫模糊灰色妥协关联分析决策方法,依据数据泄露、密钥管理、安全管理、软件开发安全、安全性能优化和黑客攻击频率等6个指标对云计算的安全等级进行评估。Halabi等[11]基于“目标–问题–指标(goal–question–metric,GQM)”范式定义了一组可量化的评估指标,采用客观的评估方法对云服务的等级进行评估。Taha等[12]提出了一种基于层次分析法的定量和定性评估方法,利用CSA CAIQ的安全控制项来评估云服务的安全等级,改进了当前云服务安全评估方法普遍存在的指标粗粒度问题。但上述研究还存在一些不足,主要包括两个方面:1)安全指标的粒度粗、不易量化或量化方式单一;2)安全评估方法的效率低且偏向主观,导致评估结果缺乏客观性和准确性。

针对上述问题,本文基于国家标准《信息安全技术 云计算服务安全能力要求》(GB/T 31168—2014,下文简称《能力要求》)[7],借鉴CSA CCM架构[3]和ISO/IEC 19086–1概念[6],构建适用于云服务安全等级评估的安全指标体系,有效地缓解了安全指标粗粒度且难以量化的问题。此外,为了有效地评估云服务的安全等级,本文提出了一种云服务安全等级评估模型(记为TOPSIS-improved),该模型以安全指标体系为评估基准,在传统的逼近理想解排序法(technique for order performance by similarity to ideal solution,TOPSIS)[13]的基础上设计了一种基于客观指标权重分配的安全等级评估方法,从而进一步提高了云服务安全等级评估方法的准确性及效率。

1 云服务安全指标体系设计云服务安全指标是衡量云服务安全性的重要依据,其能够真实地反映有关云服务安全方面的基本特征和相应水平。因此,能够反映评估对象安全属性的指示标志,即安全指标,可以作为评估云服务安全等级的一种工具。指标体系则是根据评估对象、评估目标与评估内容等方面的要求抽象而来的一种用于定义具体的评估指标的体系,根据该体系可以定义有关云服务安全的具体评估指标,并根据指标项收集评估对象(云服务)的相关信息。指标体系的设计是本文的重要工作之一。

1.1 基本概念对文中所使用的有关术语进行定义:

服务水平协议(service level agreement,SLA)[6]:表示服务提供者和用户之间的承诺,该承诺描述了所提供的服务,记录了要实现的服务水平目标或服务质量目标,以及包括服务提供者和用户因未实现所提供的服务而承担的责任/合同惩罚。

云安全服务水平协议(cloud security service level agreement,CSSLA):与服务水平协议的定义类似,即将安全需求指定为特定于云服务的专有SLA。云服务安全服务水平协议的定义能够使云服务各相关方(云服务商、云租户、云客户等)显式地指定有关云服务的安全属性,从而提升云客户的安全需求和云服务商的安全服务目标之间的透明性。

服务水平目标(service level object,SLO)[6]:云服务商对所提供的云服务的具体的、定量的特征所做的承诺。每个服务水平目标通常都有一个云服务商同意满足的目标承诺,此目标是单个边界值或一个范围值(例如,“1 d,10~100 MB”等)。

服务质量目标(service quality object,SQO)[6]:云服务商对所提供的云服务的具体、定性的特征所做的承诺。其值满足无序或有序标签分类的称名量表(例如,“高、中、低”)或顺序量表(例如,“是或否,真或假”等)。

1.2 设计原则构建云服务安全指标体系不仅需要考虑云服务及其安全性特征的多个方面,使安全评估结果最终能全面、真实地反映云服务的安全等级;此外,还应考虑安全指标要具有良好的可读性、通用性及可量化,便于云服务各相关方理解和使用。因此,云服务安全指标体系的设计遵守以下原则[14-15]:

1)目标一致性:安全指标体系的设计应能体现出独立于评估方法的安全目标,即不同评估方法要达到的安全目标是一致的。

2)科学性:安全指标体系的设计应立足于云计算的技术特征和安全问题,且符合国家有关云计算安全的法律、法规、标准及政策等。

3)全面性:安全指标体系的设计应能反映与云服务安全相关的所有重点方面,确保安全指标所涵盖的重要内容、关键信息,以达到一定广度和深度。

4)层次性和独立性:安全指标体系的设计应按照安全控制措施属性的不同,将其分为不同的层次,确保同层次的安全指标相互独立,尽量避免同层次指标间存在交叉、包含关系,使得每个指标可以独立地评估云服务的某项安全属性。

5)可比性和可量化:安全指标体系的设计要遵循客观公正,统一标准,以保证指标间的一致性,使得基于安全指标体系所得到的不同云服务的安全等级评估结果具有可比性。此外,安全指标必须易于理解与量化,无二义性,其所包含的内容易于收集与处理。

1.3 基于云安全标准的指标体系设计《能力要求》描述了以社会化方式为特定客户提供云计算服务时,云服务商应具备的信息安全技术能力,还反映了云服务商在保障云计算环境中客户信息和业务安全时应具备基本的安全能力,其内容旨在对政府部门使用的云计算服务进行安全管理,同样适用于指导云服务商建设安全的云计算平台和提供安全的云计算服务[16]。《能力要求》的具体安全内容分为10个大类,每个大类包含若干小类,每个小类又包含若干项具体的安全要求。

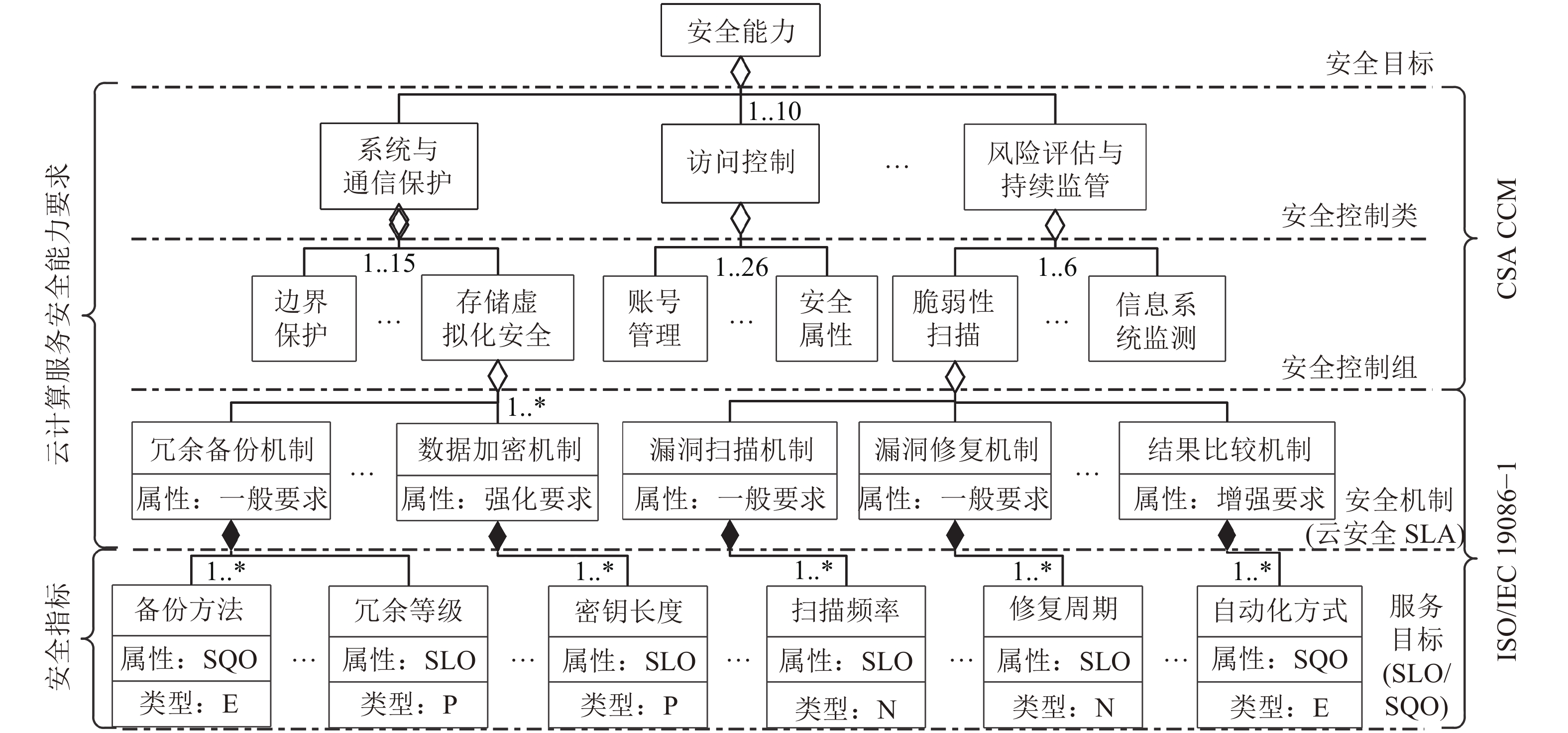

本文以《能力要求》为基础,借鉴CSA CCM的体系架构,结合ISO/IEC 19086–1标准中有关SLA的概念和定义,并结合中国国情与云计算实践经验,采用统一建模语言(unified modeling language,UML)设计了一种细粒度、可量化的云服务安全指标体系,如图1所示。

|

| 图1 云服务安全指标体系 Fig. 1 Cloud service security metric hierarchy |

该指标体系共有5层,自顶向下分别是安全目标层、安全控制类层、安全控制组层、安全机制层(即CSSLA)和服务目标层(包含了SLO和SQO)。

安全目标层表示对云服务安全能力的整体要求,是对云服务安全评估结果的具体体现。

安全控制类层包含了《能力要求》对云服务商的安全能力提出的10个要求类:系统开发与供应链安全、系统与通信保护、访问控制、配置管理、维护、应急响应与灾备、审计、风险评估与持续监控、安全组织与人员、物理与环境安全。

安全控制组层是对不同安全控制类所涵盖的若干安全控制项的进一步细分。安全机制层则包含了对不同安全控制组中的安全控制措施的简要描述,是对云服务某一特定安全属性的具体安全要求的说明。因此,安全机制层中的安全控制措施项可以作为云服务商和云客户之间有关云安全服务水平协议的主要内容。

服务目标层则是对其上一层(安全机制层)中的每一项具体的安全控制措施所承诺要达到的定量或定性服务目标的具体描述,即一组定义清晰且可量化的安全指标项。通过这些可量化的安全指标项形成云安全SLA的核心内容。云服务商必须能够完全实现这些可量化的安全指标,它们的服务目标值表示云服务商所提供相应云服务的安全能力水平,这些值可以根据安全指标的作用分为3种类型:

1)正指标(记为P),以实数或百分数表示,通常表示安全性的效益方面,即值越大,则表示其安全性越高(例如,密钥长度)。

2)负指标(记为N),以实数或百分数表示,通常表示安全性的成本方面,即其值大,则表示其安全性越低(例如,漏洞修复周期)。

3)实现指标(记为E),以布尔值0或1表示,通常表示是否实现或缺少特定的安全策略或机制。

服务目标值由云服务商提供。其中,正、负指标值表示SLO,实现指标表示SQO。这些SLOs和SQOs分别反映了不同云服务的安全服务水平和安全机制实现水平。

值得注意的是,本节所提出的云服务安全指标体系的目的是为需要评估云服务安全性的相关方(例如,云客户)提供一种基于云服务安全能力要求的细粒度及可量化的抽象方法和设计思路,而不涉及全面、具体且普适的指标项。这是因为不同相关方在应用、服务或数据等方面的安全需求不同,则其基于云服务安全指标体系方法所定义的具体指标项及其SLO或SQO不同。因此,在实际应用场景中,具体的指标项及其SLO或SQO则需要相关方根据其安全需求,且需考虑评估对象、评估目标、评估内容等方面的因素,依据本文提出的云服务安全指标体系方法来定义。

2 云服务安全等级评估模型云服务安全等级评估的目的主要是为了帮助云客户在采购云服务时能够选择满足自身安全需求的云服务商,特别是对云服务的安全性有较高要求的云客户,例如,国家党政机关、重点行业和关键信息基础设施运营者。此外,云服务的安全评估问题已经成为了国家网络信息安全工作的重点,相关部门已经针对云服务的安全评估工作给出了指导意见,其中就包括对云服务商和(评估)第三方评估机构的评估要求[17]。

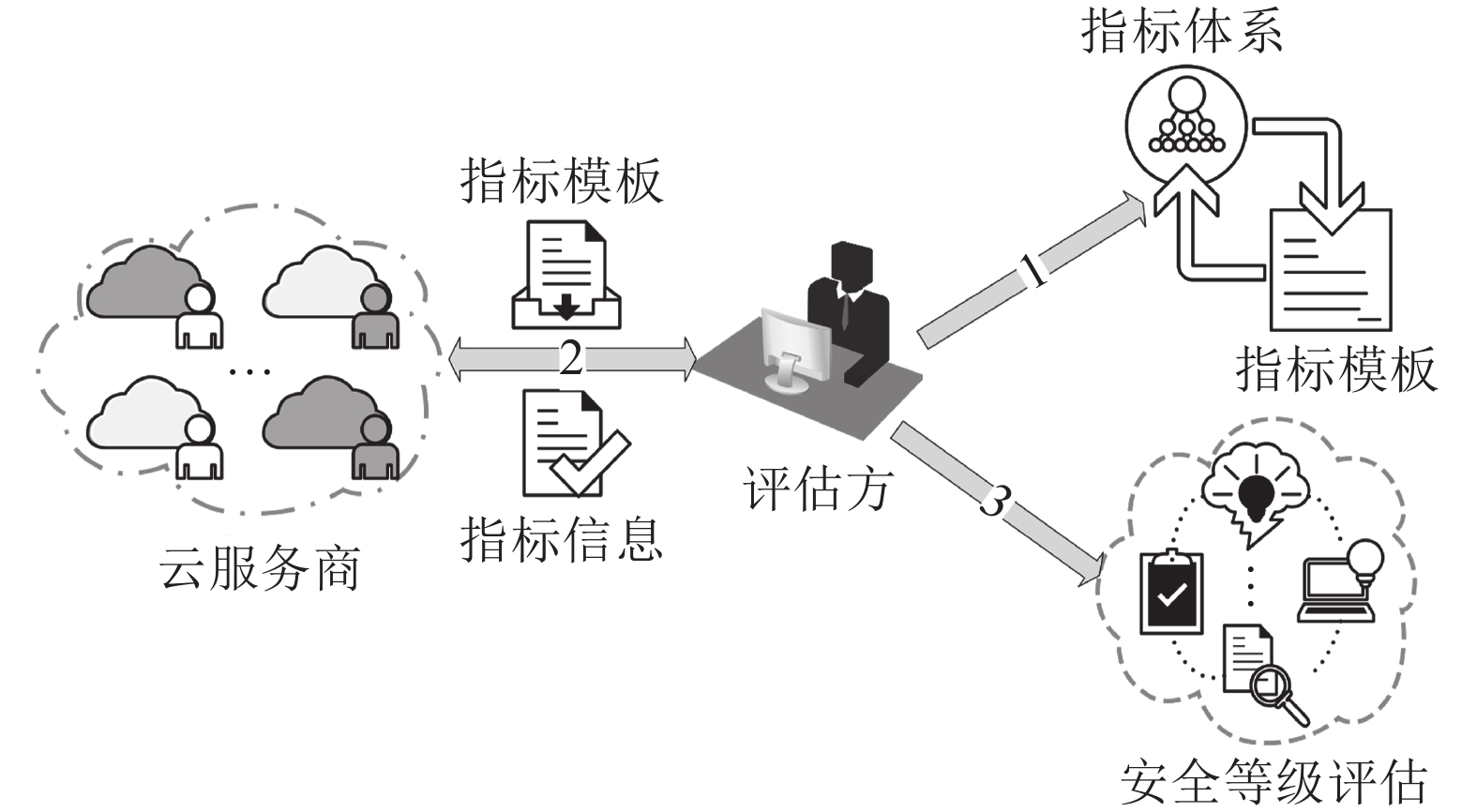

因此,为了有效解决云服务安全评估问题,本文提出了云服务安全等级评估模型,如图2所示。该模型包含2个角色和3个阶段。2个角色有:1)提供云服务的云服务商,即评估对象;2)对云服务商所提供的云服务进行安全等级评估的评估方(例如,云客户、云审查方、第三方评估机构等云服务利益相关方)。3个阶段分别为:安全指标模板定义,安全指标信息收集,安全等级评估方法。此外,模型在逻辑上存在以下两个前提假设:一是,对于评估方来说,云服务商提供的安全指标信息是真实的;二是,对于云服务商来说,评估方是可信的,且评估结果是真实的。

|

| 图2 云服务安全等级评估模型 Fig. 2 Cloud service security level assessment model |

2.1 安全指标模板定义

评估方根据安全指标体系定义具体的安全指标项,形成相应的安全指标模板

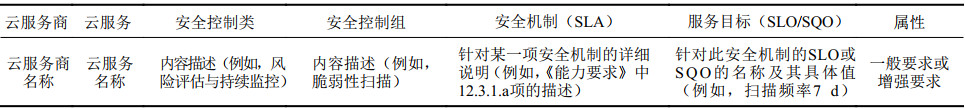

| 表1 安全指标信息收集模板 Tab. 1 Template for collecting information of security metrics |

|

2.2 安全指标信息收集

评估方将定义好的安全指标信息收集模板

至此,评估方已经获取到由

评估方根据安全指标数据集

评估方利用收集到的安全指标数据集

| ${{Q}} = \left[\!\!\! {\begin{array}{*{20}{c}} {{x_{11}}}&{{x_{12}}}& \cdots &{{x_{1j}}}& \cdots &{{x_{1n}}} \\ {{x_{21}}}&{{x_{22}}}& \cdots &{{x_{2j}}}& \cdots &{{x_{2n}}} \\ \vdots & \vdots &{}& \vdots &{}& \vdots \\ {{x_{i1}}}&{{x_{i2}}}& \cdots &{{x_{ij}}}& \cdots &{{x_{in}}} \\ \vdots & \vdots &{}& \vdots &{}& \vdots \\ {{x_{m1}}}&{{x_{m2}}}& \cdots &{{x_{mj}}}& \cdots &{{x_{mn}}} \end{array}} \!\!\!\right] $ | (1) |

式中,

由于安全指标数量较多,且各安全指标之间具有不同的量纲和单位,缺乏可比性,需要对决策矩阵进行标准化处理,以消除指标之间的不可公度性。为了统一标准,本文将安全指标值规范到区间

对于正指标(P)的归一化方法为:

| $ {a_{ij}} = \left\{\!\!\!\! {\begin{array}{*{20}{l}} {{V^ - } + ({V^ + } - {V^ - })\dfrac{{{x_{ij}} - \min ({x_j})}}{{\max ({x_j}) - \min ({x_j})}}},{x_{ij}} \ne 0;\\ {0, {x_{ij}} = 0} \end{array}} \right. \!\!\!\!\!\!\! $ | (2) |

式中,

对于负指标(N)的归一化方法为:

| ${a_{ij}} = \left\{\!\!\! {\begin{array}{*{20}{l}} {{V^ - } + ({V^ + } - {V^ - })\dfrac{{\max ({x_j}) - {x_{ij}}}}{{\max ({x_j}) - \min ({x_j})}}}, {x_{ij}} \ne 0 ;\\ {0, {x_{ij}} = 0} \end{array}} \right.\!\!\!\!\!$ | (3) |

对于实现指标(E)的归一化方法为:

| ${a_{ij}} = \left\{\!\!\! {\begin{array}{*{20}{l}} {{V^ + }, {a_{ij}} = 1;}\\ {{V^ - },{a_{ij}} = 0} \end{array}} \right. $ | (4) |

式(2)~(4)中,

| ${{R}} = {({a_{ij}})_{m \times n}} $ | (5) |

由于不同类型的安全指标项所代表的云服务安全能力的重要程度不同,因此,需要为不同安全指标项分配权重。在实际场景中,不同云服务商在系统架构、软硬件配置及技术能力等方面存在差异,在其云环境中所实施的安全机制项的数量和安全强度不同。例如,大多数云服务商有能力在其云环境中部署一些通用、常规的且易于实现的安全机制,但是对于一些技术难度大且适用于特定业务场景的安全机制,有能力实现的云服务商比较少。基于此客观情况,安全指标的权重

| ${\varphi _j} = \bigg(1 - \frac{{{m_j} - 1}}{m}\bigg) \times {\mu _j}$ | (6) |

式中:

| $ {\mu _j} = \left\{\!\!\! {\begin{array}{*{20}{l}} {0.5, \;\;\; {\text{若}}j{\text{属于一般要求}};}\\ {1.0, \;\;\; {\text{若}}j{\text{属于增强要求}}} \end{array}} \right. $ | (7) |

对安全指标的权重

| ${\omega _j} = \dfrac{{{\varphi _j}}}{{\displaystyle\sum\limits_{j = 1}^n {{\varphi _j}} }} $ | (8) |

将归一化决策矩阵

| ${{H}} = {{WR}} = {({b_{ij}})_{m \times n}} $ | (9) |

式中,

| ${b_{ij}} = {\omega _i} \cdot {a_{ij}}$ | (10) |

针对安全指标的不同类型属性(效益、成本、实现),确定每个安全指标的正、负理想解:

| $ {A^ + } = \left\{ {{\rm{min}}\left( {{b_{ij}}} \right)\left| {j \in {J^ - }} \right.\;{\rm{or}}\;\;{\rm{max}}\left( {{b_{ij}}} \right)\left| {j \in {J^ + }} \right.} \right\} $ | (11) |

| $ {A^ - } = \left\{ {{\rm{max}}\left( {{b_{ij}}} \right)\left| {j \in {J^ - }} \right.\;{\rm{or}}\;\;{\rm{min}}\left( {{b_{ij}}} \right)\left| {j \in {J^ + }} \right.} \right\} $ | (12) |

式中,

根据各安全指标项的理想解,可以得到评估对象与理想解之间的距离

| $ D_i^ + = \sqrt {\mathop \sum \limits_{j = 1}^n {{\left( {{b_{ij}} - b_j^ + } \right)}^2}} $ | (13) |

| $ D_i^ - = \sqrt {\mathop \sum \limits_{j = 1}^n {{\left( {{b_{ij}} - b_j^ - } \right)}^2}} $ | (14) |

式中,

根据评估对象与理想解之间的距离

| ${C_i} = \frac{{D_i^ - }}{{D_i^ + + D_i^ - }} $ | (15) |

式中,

贴近度的大小能够反映出评估对象与正、负理想解的远近程度,即评估对象的优劣程度。依照各个评估对象的相对贴近度的大小对其进行排序,排序越靠前则表明该评估对象对评估目标而言更优。

3 实验与分析通过应用案例和性能分析实验,验证本文所提出的云服务安全等级评估模型的有效性及其安全评估方法的效率。

3.1 应用案例对于计划采用云服务的潜在云客户来说,其面临的最大挑战是如何从众多的可选云服务商中选择一个具有更高安全性的云服务商来为其提供云服务,从而保障其业务上云后能够安全、可靠、稳定地运行。此外,由于云客户普遍缺乏云安全相关专业知识、经验以及评估能力,因此,委托专业的第三方评估机构来为其评估云服务的安全性成为了一种可行的解决方案。基于上述需求,以帮助云客户选择安全的云服务商为案例,验证所提出的云服务安全等级评估模型的有效性。

现假设云客户委托评估方从其指定的6个云服务商(cloud service providers,CSPs)中选择一个安全性最高的云服务商来为其提供云服务。因此,评估方首先要根据云客户的业务及安全需求,并依据本文所提出的云安全指标体系设计方法定义具体的安全指标项;然后,评估方根据本文所提出的云服务安全等级评估模型对云服务商的安全等级进行评估;最后,云客户根据评估方的评估结果选择安全等级最高的云服务商。

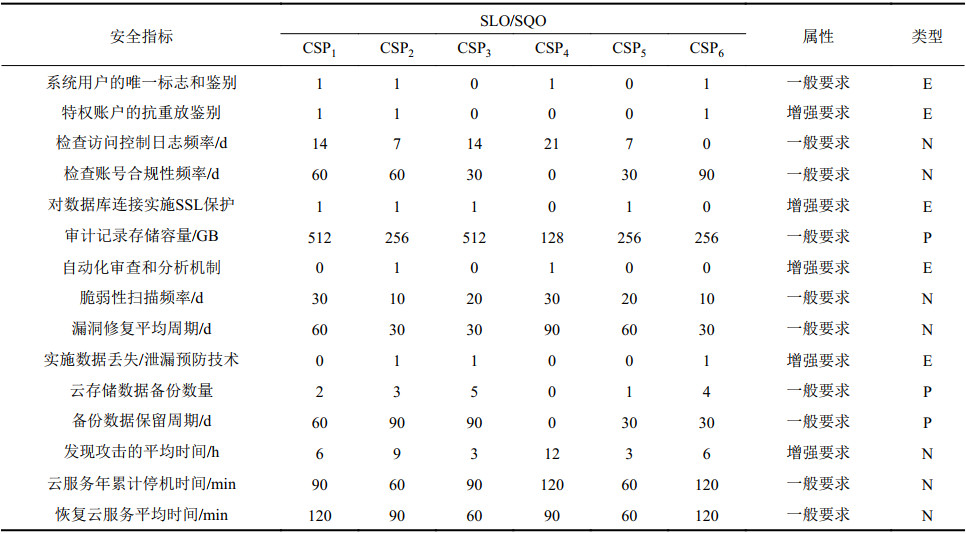

由于目前缺乏可用于云服务安全等级评估的公开数据集,因此,本案例基于第1节所提出的安全指标体系设计方法,定义了一个量化的安全指标数据集用于案例分析,如表2所示。

| 表2 评估对象的安全指标信息 Tab. 2 Security metrics information of evaluation objects |

|

3.1.1 安全指标项的定义及信息收集

根据第2节中关于安全指标模板定义及其信息收集的方法,评估方收集6个待评估CSPs的安全指标的服务目标(SLO/SQO)值,如表2所示。为了便于描述,表2仅展示了安全指标项信息(省略了其安全控制类、安全控制组及安全机制的描述),其中,SLO/SQO为0的安全指标项表示云服务商缺少相应的安全机制,非0的安全指标项则表示云服务商安全机制的SLO/SQO的值。

3.1.2 构建标准化决策矩阵根据表2中待评估云服务商关于安全指标的服务目标值及式(1),可构建决策矩阵

| $\begin{aligned}[b] &{{R}} =\\ &\left[\!\!\!\! {\begin{array}{*{20}{c}} {10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&4\!\!\!\!\!\!&4\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&1\!\!\!\!\!\!&1\!\!\!\!\!\!&{5.5}\!\!\!\!\!\!&1\!\!\!\!\!\!&{4.6}\!\!\!\!\!\!&7\!\!\!\!\!\!&7\!\!\!\!\!\!&{5.5}\!\!\!\!\!\!&1\\ {10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&7\!\!\!\!\!\!&4\!\!\!\!\!\!&{10}\!\!\!\!\!\!&4\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{6.4}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&4\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{5.5}\\ 1\!\!\!\!\!\!&1\!\!\!\!\!\!&4\!\!\!\!\!\!&7\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&1\!\!\!\!\!\!&{5.5}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{5.5}\!\!\!\!\!\!&{10}\\ {10}\!\!\!\!\!\!&1\!\!\!\!\!\!&1\!\!\!\!\!\!&0\!\!\!\!\!\!&1\!\!\!\!\!\!&1\!\!\!\!\!\!&{10}\!\!\!\!\!\!&1\!\!\!\!\!\!&1\!\!\!\!\!\!&1\!\!\!\!\!\!&0\!\!\!\!\!\!&0\!\!\!\!\!\!&1\!\!\!\!\!\!&1\!\!\!\!\!\!&{5.5}\\ 1\!\!\!\!\!\!&1\!\!\!\!\!\!&7\!\!\!\!\!\!&7\!\!\!\!\!\!&{10}\!\!\!\!\!\!&4\!\!\!\!\!\!&1\!\!\!\!\!\!&{5.5}\!\!\!\!\!\!&{5.5}\!\!\!\!\!\!&1\!\!\!\!\!\!&{2.8}\!\!\!\!\!\!&4\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\\ {10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&0\!\!\!\!\!\!&1\!\!\!\!\!\!&1\!\!\!\!\!\!&4\!\!\!\!\!\!&1\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{10}\!\!\!\!\!\!&{8.2}\!\!\!\!\!\!&7\!\!\!\!\!\!&7\!\!\!\!\!\!&1\!\!\!\!\!\!&1 \end{array}} \!\!\!\!\right]{\text{。}}\end{aligned} $ |

根据表2中安全指标的属性和服务目标值,并结合式(6)、(7)和(8),可求得安全指标项的归一化权重向量

| $\begin{aligned}[b]\\&{{W}} \!\!=\!\! \left[ {0.06,\;0.16,\;0.041,\;0.041,\;0.12,\;0.019,\;0.2,\;0.019,}\right.\\ &\;\;\;\;\;\;\;\left.{0.019,\;0.161,\;0.041,\;0.041,\;0.041,\;0.019,\;0.019} \right]{\text{。}}\end{aligned}$ |

根据式(9),将归一化决策矩阵

| $ {{H}} = \left[ \!\!\!\!{\begin{array}{*{20}{c}} {0.6}\!\!\!\!&{1.6}\!\!\!\!&{0.164}\!\!\!\!&{0.164}\!\!\!\!&{1.2}\!\!\!\!&{0.19}\!\!\!\!&{0.2}\!\!\!\!&{0.019}\!\!\!\!&{0.104\;{\rm{ }}5}\!\!\!\!&{0.161}\!\!\!\!&{0.188\;{\rm{ }}6}\!\!\!\!&{0.287}\!\!\!\!&{0.287}\!\!\!\!&{0.104\;5}\!\!\!\!&{0.019}\\ {0.6}\!\!\!\!&{1.6}\!\!\!\!&{0.287}\!\!\!\!&{0.164}\!\!\!\!&{1.2}\!\!\!\!&{0.076}\!\!\!\!&2\!\!\!\!&{0.19}\!\!\!\!&{0.19}\!\!\!\!&{1.61}\!\!\!\!&{0.262\;{\rm{ }}4}\!\!\!\!&{0.41}\!\!\!\!&{0.164}\!\!\!\!&{0.19}\!\!\!\!&{0.104\;{\rm{ }}5}\\ {0.06}\!\!\!\!&{0.16}\!\!\!\!&{0.164}\!\!\!\!&{0.287}\!\!\!\!&{1.2}\!\!\!\!&{0.19}\!\!\!\!&{0.2}\!\!\!\!&{0.104\;{\rm{ }}5}\!\!\!\!&{0.19}\!\!\!\!&{1.61}\!\!\!\!&{0.41}\!\!\!\!&{0.41}\!\!\!\!&{0.41}\!\!\!\!&{0.104\;5}\!\!\!\!&{0.19}\\ {0.6}\!\!\!\!&{0.16}\!\!\!\!&{0.041}\!\!\!\!&0\!\!\!\!&{0.12}\!\!\!\!&{0.019}\!\!\!\!&2\!\!\!\!&{0.019}\!\!\!\!&{0.019}\!\!\!\!&{0.161}\!\!\!\!&0\!\!\!\!&0\!\!\!\!&{0.041}\!\!\!\!&{0.019}\!\!\!\!&{0.104\;{\rm{ }}5}\\ {0.06}\!\!\!\!&{0.16}\!\!\!\!&{0.287}\!\!\!\!&{0.287}\!\!\!\!&{1.2}\!\!\!\!&{0.076}\!\!\!\!&{0.2}\!\!\!\!&{0.104\;{\rm{ }}5}\!\!\!\!&{0.104\;{\rm{ }}5}\!\!\!\!&{0.161}\!\!\!\!&{0.114\;{\rm{ }}8}\!\!\!\!&{0.164}\!\!\!\!&{0.41}\!\!\!\!&{0.19}\!\!\!\!&{0.19}\\ {0.6}\!\!\!\!&{1.6}\!\!\!\!&0\!\!\!\!&{0.041}\!\!\!\!&{0.12}\!\!\!\!&{0.076}\!\!\!\!&{0.2}\!\!\!\!&{0.019}\!\!\!\!&{0.19}\!\!\!\!&{1.61}\!\!\!\!&{0.336\;{\rm{ }}2}\!\!\!\!&{0.287}\!\!\!\!&{0.287}\!\!\!\!&{0.019}\!\!\!\!&{0.019} \end{array}} \!\!\!\!\right]{\text{。}} $ |

根式(11)和(12),可以确定每个安全指标的正、负理想解集合:

| $\begin{aligned}[b]{A^ + } =& \left\{ {0.6,\;1.6,\;0.041,\;0,\;1.2,\;0.19,\;2,\;0.019,\;1.61,}\right.\\ &\left.{0.336\;2,\;0.41,\;0.041,\;0.19,\;0.019} \right\};\end{aligned}$ |

| $\begin{aligned}[b]{A^{\rm{ - }}} =& \left\{ {0.06,\;0.16,\;0.287,\;0.287,\;0.12,\;0.019,\;0.2,}\right.\\ &\left.{0.19,\;0.019,\;0.161,\;0,\;0,\;0.41,\;0.19,\;0.19} \right\}{\text{。}} \end{aligned}$ |

根据已获得的加权归一化决策矩阵

| ${D^ + } = \{ 2.34,{\rm{0}}{\rm{.46}},{\rm{2}}{\rm{.43}},{\rm{2}}{\rm{.38}},{\rm{2}}{\rm{.86}},{\rm{2}}{\rm{.13}}\} ;$ |

| $\quad\!\!{D^ - } = \{ 1.95,3.03, 1.91 , 1.98,1.11,2.22\} {\text{。}} $ |

根据评估对象与理想解之间的距离,再结合式(15),可求得各评估对象到理想解的贴近度

| $\begin{aligned}[b]\\C = \{ 0.46,0.87,0.44,0.45,0.28,0.51\} {\text{。}} \end{aligned}$ |

根据评估对象到理想解的贴近度

计算与分析显示,本文提出的安全评估模型完成了对云服务安全等级的评估,根据排序结果可以看出,CSP2的安全等级最高,CSP6的安全等级次之,CSP5的安全等级最低。

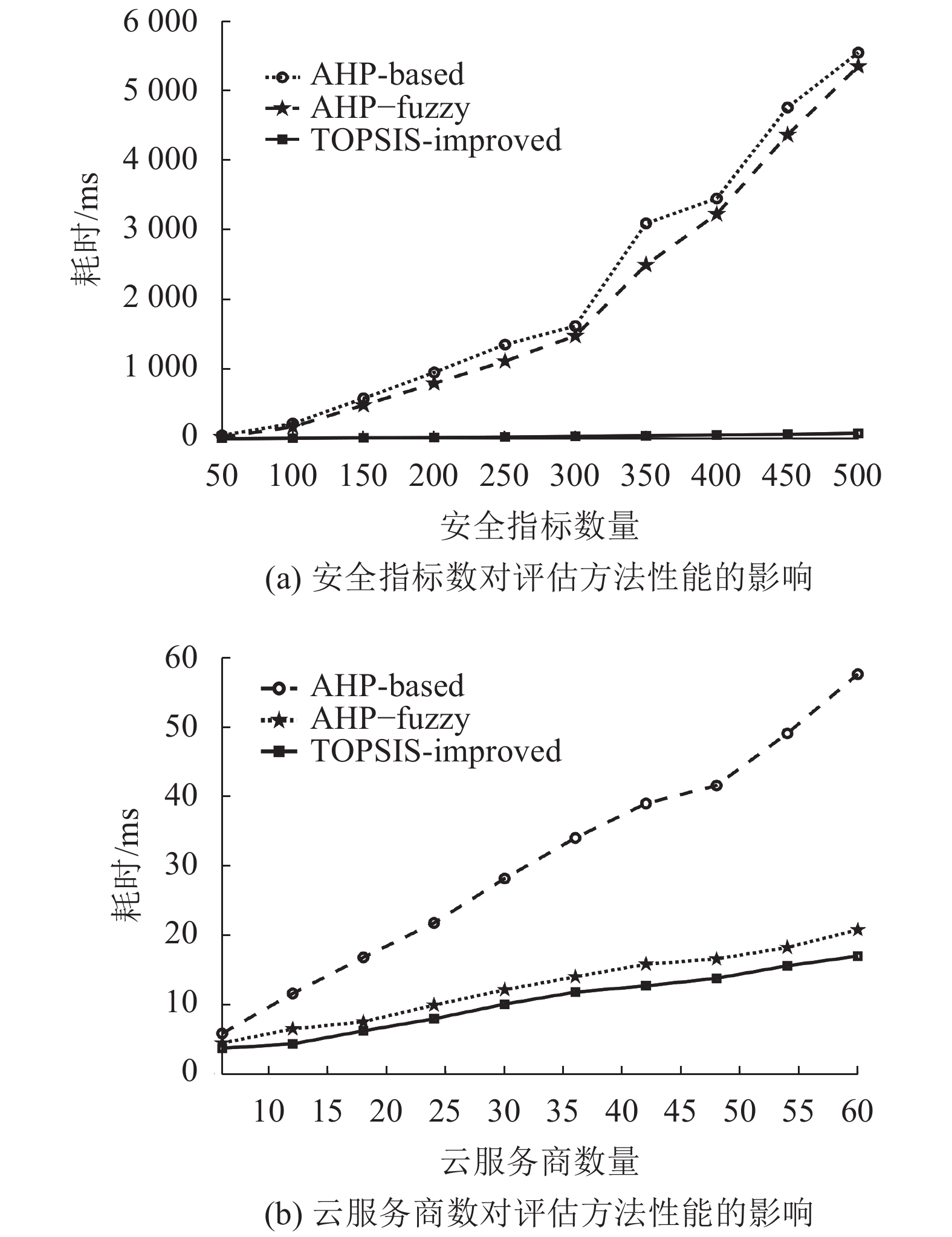

3.2 性能分析将本文所提出的安全评估方法(TOPSIS-improved)与层次分析–模糊综合(AHP–Fuzzy)安全评估方法[9]和基于层次分析(AHP-based)的安全评估方法[12]进行对比实验,分析其算法的时间复杂度。这样对比是因为本文与文献[9, 12]的研究方向一致,即面向云服务的安全等级研究相关的评估指标、模型及方法,且文献[9, 12]中所采用的基于层次分析法的安全评估方法代表了普遍适用于传统信息系统安全评估的方法。

实验运行在一台具有AMD A8–5550M 2.10 GHz,12 GB内存,操作系统为Windows 10的PC上。

现假设云服务商的数量为

|

| 图3 云服务安全等级评估方法性能对比 Fig. 3 Performance comparison of cloud service security level assessment methods |

图3(a)表明,当云服务商数量一定时(即

从图3中可以看出:在两种不同条件设定下,AHP-based方法在时间消耗上的增速最快,AHP–fuzzy的次之,而TOPSIS-improved的增速最慢。这是因为AHP-based方法是以每个指标项为对象依次计算所有云服务商对于此指标项的优先级,进而通过层层聚合的方法来得到每个云服务商的安全等级,其算法复杂度过高。此外,AHP-based方法和AHP–fuzzy方法所采用的AHP权重分配法的算法复杂度也明显高于TOPSIS-improved的客观权重分配法。TOPSIS-improved方法是将云服务商和安全指标项作为一个整体进行处理,其时间复杂度更低。因此,实验结果也进一步验证了本文提出的安全评估方法在性能方面明显优于其他两种评估方法。

4 结 论本文提出的基于云安全标准的云服务安全指标体系在一定程度上解决了现有云服务安全指标体系在粒度划分和可量化方面的问题。在对云服务的安全等级进行评估时考虑了安全指标类型的差异化及其属性对安全等级的影响,提出了一种改进的逼近理想解排序法的安全评估方法。通过应用案例验证了本文所提出的云服务安全等级评估模型的有效性,并将本文的评估方法TOPSIS-improved与已有的云服务安全评估方法AHP-based[12]及AHP–fuzzy[9]进行了性能对比实验,结果表明本文的评估方法在性能上优于其他两种方法。

在下一步的研究工作中,将尝试实现云服务安全评估原型系统,以进一步在实际场景中验证本文所提出的安全评估模型的可行性和有效性。

| [1] |

Buyya R,Srirama S N,Casale G,et al. A manifesto for future generation cloud computing[J]. ACM Computing Surveys, 2019, 51(5): 1-38. DOI:10.1145/3241737 |

| [2] |

Singh A,Chatterjee K. Cloud security issues and challenges:A survey[J]. Journal of Network and Computer Applications, 2017, 79: 88-115. DOI:10.1016/j.jnca.2016.11.027 |

| [3] |

Cloud Security Alliance.Cloud controls matrix v3.0.1[EB/OL].(2018–12–11)[2019–05–01].https://cloudsecurityalliance.org/artifacts/csa-ccm-v-3-0-1-11-12-2018-FINAL/.

|

| [4] |

Cloud Security Alliance.Consensus assessments initiative questionnaire v3.0.1[EB/OL].(2011–01–09)[2019–05–01].https://cloudsecurityalliance.org/artifacts/consensus-assessments-initi-ative-questionnaire-v3-0-1/.

|

| [5] |

Federal Risk and Authorization Management Program.FedRAMP policy memo[EB/OL].(2011–08–12)[2019–05–01].https://www.fe-dramp.gov/documents/.

|

| [6] |

International Organization for Standardization.Information technology-cloud computing-service level agreement (SLA) framework part 1:Overview and concepts:19086–1[S].Switzerland:ISO/IEC,2016.

|

| [7] |

左晓栋,陈兴蜀,张建军,等.信息安全技术云计算服务安全能力要求:GB/T 31168—2014[S].北京:中国标准出版社,2014.

|

| [8] |

Jiang Zhengwei,Zhao Wenrui,Liu Yu,et al. Model for cloud computing security assessment based on classified protection[J]. Computer Science, 2013, 40(8): 151-156. [姜政伟,赵文瑞,刘宇,等. 基于等级保护的云计算安全评估模型[J]. Computer Science, 2013, 40(8): 151-156. DOI:10.3969/j.issn.1002-137X.2013.08.032] |

| [9] |

Yang Aimin,Gao Fang,Bian Minhua,et al. Cloud computing security evaluation and countermeasure based on AHP–fuzzy comprehensive evaluation[J]. Journal on Communications, 2016, 37(Supp1): 104-110. [杨爱民,高放,边敏华,等. 基于层次分析–模糊评价的云计算安全评估与对策[J]. 通信学报, 2016, 37(增刊1): 104-110. DOI:10.11959/j.issn.1000-436x.2016255] |

| [10] |

Gao Zhifang,Lai Yuqing,Peng Dinghong. Interval-valued hesitant fuzzy grey compromise relation analysis method for security of cloud computing evaluation[J]. Journal of Computer Applications, 2017, 37(10): 2847-2853. [高志方,赖雨晴,彭定洪. 云计算安全评估的区间犹豫模糊灰色妥协关联分析方法[J]. 计算机应用, 2017, 37(10): 2847-2853. DOI:10.11772/j.issn.1001-9081.2017.10.2847] |

| [11] |

Halabi T,Bellaiche M. Towards quantification and evaluation of security of cloud service providers[J]. Journal of Information Security and Applications, 2017, 33: 55-65. DOI:10.1016/j.jisa.2017.01.007 |

| [12] |

Taha A,Trapero R,Luna J,et al.AHP-based quantitative approach for assessing and comparing cloud security[C]//Proceedings of the 2014 IEEE 13th International Conference on Trust,Security and Privacy in Computing and Communications.Beijing:IEEE,2014:284–291.

|

| [13] |

Behzadian M,Khanmohammadi Otaghsara S,Yazdani M,et al. A state-of the-art survey of TOPSIS applications[J]. Expert Systems with Applications, 2012, 39(17): 13051-13069. DOI:10.1016/j.eswa.2012.05.056 |

| [14] |

陈晓剑,梁梁.系统评价方法及应用[M].合肥:中国科学技术大学出版社,1993.

|

| [15] |

Zhao Liping,Xu Weijun. Some selective methods of synthetically evaluating indexes and analysis of an example[J]. Journal of Ningxia University(Natural Science Edition), 2002, 23(2): 144-146. [赵丽萍,徐维军. 综合评价指标的选择方法及实证分析[J]. 宁夏大学学报(自然科学版), 2002, 23(2): 144-146. DOI:10.3969/j.issn.0253-2328.2002.02.013] |

| [16] |

Zhou Yachao,Zuo Xiaodong. Interpretation of national standard “security capability requirements of cloud computing services”[J]. Information Technology & Standardization, 2014(8): 58-61. [周亚超,左晓栋. 《云计算服务安全能力要求》国家标准解析[J]. 信息技术与标准化, 2014(8): 58-61. DOI:10.3969/j.issn.1671-539X.2014.08.014] |

| [17] |

国家互联网信息办公室,国家发展和改革委员会,工业和信息化部,财政部.云计算服务安全评估办法[EB/OL].(2019–07–22)[2020–02–23].http://www.cac.gov.cn/2019-07/22/c_1124781475.htm.

|

2020, Vol. 52

2020, Vol. 52