2. 河南省空间信息处理工程研究中心,河南 开封 475004;

3. 南开大学 网络空间安全学院,天津 300350;

4. 河南大学 国际教育学院,河南 郑州 450046

2. Henan Province Eng. Research Center of Spatial Info. Processing, Kaifeng 475004, China;

3. College of Cybersecurity, Nankai Univ., Tianjin 300350, China;

4. International Education College, Henan Univ., Zhengzhou 450046, China

时控性加密(timed-release encryption,TRE)[1]作为一种可指定未来解密时间的密码原语,可用于时间敏感性场景[2-5]。现实生活中的很多场景都需要提前指定解密时间的服务,比如密封投标[1]、网络竞赛[2]、密文检索[6-8]、云端保密数据定时获取[9-11]等。TRE由May[12]于1993年提出,并由Rivest等[1]于1996年对该密码原语进行完善,奠定了TRE的基础[13]。后续研究者不断提出各种完善TRE和扩展TRE应用领域的方案。

TRE最初的构造方法分为时间锁难题(time-lock puzzles,TLP)[12,14]和可信代理[15]两类,后来代理又演变出基于交互式时间服务器[9,16]和基于非交互式时间服务器[2-4,6-7,10-11,17-19]的方法。其中:TLP方法需要耗费大量算力且解密时间很难做到精确性;基于可信代理的方法中,可信代理知道解密消息的密钥,需要服务器完全可信,这在现实中很难做到;基于交互式时间服务器的方法无上述问题,但无法保护接收者身份隐私;基于非交互式时间服务器的方法可保证用户身份隐私,也是后续大部分具有时间服务器的TRE方案采用的方式。非交互式时间服务器模式由Chan等[2]于2005年首次提出,在该方案中,时间服务器与收发双方均无交互,以此实现收发双方的匿名性。2008年,Cheon等[3]将安全TRE公钥密码系统的概念进行形式化,并证明使用基于身份加密(identity-based encryption,IBE)构造的非交互TRE方案都可实现安全TRE。2010年,Paterson等[4]首次提出一种可将解密时间控制在一个指定时间区间的非交互TRE。2015年,袁科等[6]将非交互TRE技术用于解决云环境下的文件分享问题。2021年,Huang等[19]提出一种基于属性和时间参数控制的从云端向用户群共享数据的非交互广义TRE方案。

上述非交互式时间服务器模式中,时间服务器采用周期性地广播时间陷门,以实现时间陷门的分发,因此可保证接收者身份的隐私性。但该方法存在的问题是:1)若时间服务器广播的时间跨度太大,会导致细粒度不够,部分用户的解密时间无法满足;2)若跨度太小,会导致时间服务器负担很大且网络流量大大增加。并且,在问题1)情况下,如果让无对应时间陷门的用户直接交互式地向时间服务器进行查询,又会暴露查询者身份。针对此问题,目前尚无解决方案。因此,亟需设计出一种新的TRE方案,在时间服务器粗粒度广播时间陷门满足大部分用户需求的前提下,实现用户匿名查询任意其他时间的陷门。可提供匿名访问性的洋葱路由(onion routing,OR)技术可为研究者们提供一种解决思路。

洋葱路由通过构造洋葱路由路径来传递信息,路径上的每个路由节点均只能获得上一跳和下一跳的信息,以此保证用户的身份隐私,但存在节点失效的问题。2007年,Kate等[20]基于配对进行洋葱路由电路的构造,在保持其余节点不变的情况下,通过替换失效节点信息来解决节点失效问题。但该方案在解决节点失效时需重新加密备选节点,耗时较大。目前的洋葱路由方案[21-22]均存在不能快速解决节点失效的问题。而广播加密(broadcast encryption,BE)[23]是一种能够实现多个用户可解密的高效加密技术,可为路由节点失效问题提供一种解决思路。

综上,本文提出一种时控性加密匿名查询机制(anonymous query timed-release encryption,AQ-TRE),以解决时控性加密中接收者的身份隐私保护问题,使得接收者能够匿名与时间服务器进行交互获得陷门而不被识别身份。在该方案中,基于洋葱路由和广播加密技术,实现在TRE方案中匿名查询时间陷门的同时,避免洋葱路由节点失效问题的出现。

1 预备知识对本文所用的数学及密码学知识进行简要说明。

1.1 DLP和ECDLP有限域上的离散对数问题(discrete logarithm problem,DLP)和有限域椭圆曲线群上的离散对数问题(elliptic curve DLP,ECDLP)是公钥密码学算法和很多密码协议的安全性保证。

定义1 (DLP问题) 假设

定义2(ECDLP问题) 假设

定义3 (双线性对问题) 假设

1)双线性。对于所有的

| $\begin{aligned}& e\left(P+Q,R\right)=e\left(P,R\right)e\left(Q,R\right),\\ & e\left(P,Q+R\right)=e\left(P,Q\right)e\left(P,R\right) \end{aligned}$ | (1) |

2)非退化性。如果

3)可计算性。对于

根据以上双线性对的基本性质,可以推导出本方案需要用到的双线性性质:

| $ {\;\;\;\;\;\;\;\;\;\;e\left(aP,bQ\right)=e\left(bP,aQ\right)=e{\left(P,Q\right)}^{ab},a,b\in {\mathbb{Z}}_{p}^{*} }$ | (2) |

双线性迪菲–赫尔曼(bilinear Diffie–Hellman,BDH)问题在TRE的方案设计中具有重要作用。

定义4(BDH问题) 给定

若

在Boneh和Franklin[24]基于身份的加密初始设置中,可信密钥生成中心(key generation center,KGC)使用用户的已知身份

1)Setup即系统初始化。KGC选择一个随机数

2)Extact即私钥提取。用户向KGC提交其身份信息标志

给出基于广播加密和洋葱路由的时控性加密匿名查询模型以及具体方案。

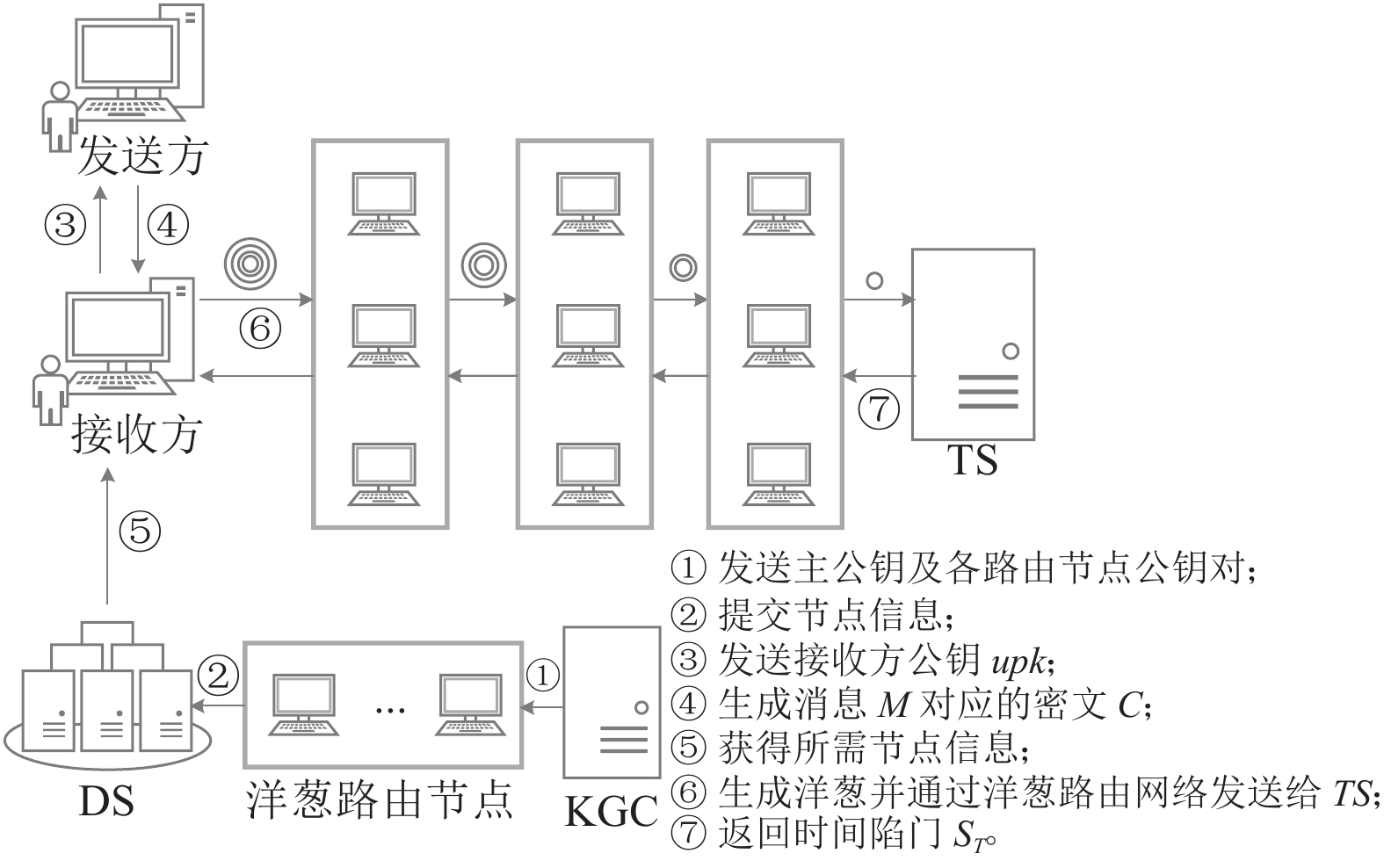

2.1 基于洋葱路由的时控性加密匿名查询模型该模型的目标是,通过洋葱路由实现用户匿名查询时间陷门,即任一授权用户向时间服务器请求时间陷门,时间服务器向用户返回时间陷门而不能获得用户的具体身份信息。为了解决所选洋葱路由节点失效的问题,本文基于广播加密和洋葱路由技术,给出解决方案。

假设所有用户和时间服务器(time server,TS)均视为洋葱路由网络中的一个节点。路由节点将自己的公钥等节点信息提交给目录服务器(directory server,DS)。在临近指定的解密时间,用户Bob通过洋葱路由匿名向时间服务器发送时间陷门请求,时间服务器接收到陷门请求后,按原路将对应时间的时间陷门

| ${C}_{0}'={E}_{t{s}_{\text{pub}}}(T) $ | (3) |

式(4)为洋葱明文:

| $ {O_n} = \langle {( {I{P_{{O_{{\rm{R}}\_n - 1}}}},I{P'_{{O_{{\rm{R}}\_n - 1}}}},I{P''_{{O_{{\rm{R}}\_n - 1}}}}} ),{C'_{n - 1}},{K_{{\rm{b}}\_n}}} \rangle ,n = \{ {3,2,1} \} $ | (4) |

式中:

| $ {{{{C}}}'_{n}}=\left( {U}',{V}' \right)=\left( {r}'P,{{O}_{n}}\oplus H_2 \left( e\left( {{P}_{\text{pub}}},{{{r}}}'{{Q}_{{{v}_{1}}}} \right) \right) \right),n=\left\{ 3,2,1 \right\} $ | (5) |

在洋葱传递的同时,构建一条从发送者到接收者的路由路径。且每一层洋葱都具有备用洋葱节点以避免节点失效,而用户对于每层洋葱只需要进行一次广播加密,位于该层内的所有节点均可使用自己的私钥进行解密。本文称此种基于洋葱路由的时控性加密匿名查询方案为AQ-TRE系统,如图1所示。

|

| 图1 AQ-TRE系统 Fig. 1 AQ-TRE system |

定义5 交互式AQ-TRE系统包括发送方、接收方用户、时间服务器、目录服务器、密钥生成中心KGC和洋葱路由节点6个实体,以及算法8元组

1)Setup即系统初始化。输入安全参数,生成时间服务器的公私钥对

2)BE_KeyGen即所有路由节点的密钥生成。生成广播加密的主密钥

3)User_KeyGen即TRE用户密钥生成。生成各用户的公私钥对

4)TRE_Enc即TRE发送方消息加密。使用

5)BE_Enc即路由节点广播加密。使用

6)BE_Dec即路由节点解密。使用

7)TS_Rel即时间陷门生成和原路返回。使用参数

8)TRE_Dec即接收方在指定时间解密。使用

AQ-TRE具体的构造方案包括下述8个算法的构造:

1)系统初始化Setup。给定一个安全参数

① 输入k,生成一个素数

② 选择杂凑函数

③ 输出系统参数

2)所有路由节点的密钥生成BE_KeyGen。对于任意一个路由节点,KGC执行下列操作:

① 计算节点公钥

② 设置节点私钥

③通过某种安全方式将主公钥和各公私钥对发至相应节点用户。

之后,节点用户将主公钥及其公钥提交给目录服务器。

3)TRE用户密钥生成User_KeyGen。用户生成随机数

4)TRE发送方消息加密TRE_Enc。给定消息M、用户公钥

5)路由节点广播加密BE_Enc。OP从目录服务器处获取所需的9个节点信息(主公钥、节点公钥、节点IP),并将所选节点分为3组以构造3层的洋葱。每组节点用户组

在对每层洋葱进行加密时,OP随机选取

6)路由节点解密BE_Dec。节点收到基于广播加密的洋葱后,使用其私钥

| $\begin{aligned}[b] {{O}_{n}}=&{V}'\oplus {{H}_{2}}( e( {{{{U}}}'_{1}},{{S}_{i}} )\cdot e( {{P}_{\text{pub}}},{{{{U}}}'_{2}}+{{{{U}}}'_{3}}-{{{{U}}}'_{i}} ) )= \\ & {V}'\oplus {{H}_{2}}( e( {r}'P,{s}'{{Q}_{i}} )\cdot e( {{P}_{\text{pub}}},{{{{U}}}'_{2}}+{{{{U}}}'_{3}}-{{{{U}}}'_{i}} ) )= \\ & {V}'\oplus {{H}_{2}}( e( {s}'P,{{{r}}}'{{Q}_{i}} )\cdot e( {{P}_{\text{pub}}},{{{{U}}}'_{2}}+{{{{U}}}'_{3}}-{{{{U}}}'_{i}} ) )= \\ & {V}'\oplus {{H}_{2}}( e( {{P}_{\text{pub}}},{{{r}}}'{{Q}_{i}} )\cdot e( {{P}_{\text{pub}}},{{{{U}}}'_{2}}+{{{{U}}}'_{3}}-{{{{U}}}'_{i}} ) )= \\ & {V}'\oplus {{H}_{2}}( e( {{P}_{\text{pub}}},{{{r}}}'( {{Q}_{{{v}_{2}}}}+{{Q}_{{{v}_{3}}}}-{{Q}_{{{v}_{i}}}}+{{Q}_{i}} ) ) )= \\ & {V}'\oplus {{H}_{2}}( e( {{P}_{\text{pub}}},{{{r}}}'( {{Q}_{1}}+{{Q}_{2}}+{{Q}_{1}}+{{Q}_{3}}-\\&( {{Q}_{1}}+{{Q}_{i}} )+{{Q}_{i}} ) ) )\text{=} \\ & {V}'\oplus {{H}_{2}}( e( {{P}_{\text{pub}}},{{{r}}}'( {{Q}_{1}}+{{Q}_{2}}+{{Q}_{1}}+{{Q}_{3}}-\\&{{Q}_{1}}-{{Q}_{i}}+{{Q}_{i}} ) ) )= \\ & {V}'\oplus {{H}_{2}}( e( {{P}_{\text{pub}}},{{{r}}}'( {{Q}_{1}}+{{Q}_{2}}+{{Q}_{3}} ) ) )\text{=} \\ & {V}'\oplus {{H}_{2}}( e( {{P}_{\text{pub}}},{{{r}}}'{{Q}_{{{v}_{1}}}} ) ) \\[-10pt] \end{aligned}$ | (6) |

依次得到内层洋葱明文

7)时间陷门生成和原路返回TS_Rel。当

8)接收方在指定时间解密TRE_Dec。OP接收到回复洋葱后,使用各层洋葱对应的密钥及时间服务器的公钥进行解密,获得时间陷门

| $ \begin{aligned}[b] {K^\prime } =& e\left( {U,{S_T} + u{H_1}(T)} \right)=\\ & e\left( {rP,s{H_1}(T) + u{H_1}(T)} \right)=\\ & e\left( {rP,(s + u){H_1}(T)} \right)=\\ & e{\left( {P,{H_1}(T)} \right)^{r(s + u)}}= K \end{aligned} $ | (7) |

输出明文

以上为算法的具体设计,需要说明的是,在洋葱传递过程中,洋葱持有者

给出本方案的安全模型。在本文提出的AQ-TRE方案中,假定所选洋葱节点和时间服务器都是“诚实但好奇的”:它们都能按照规则要求履行自己的职责,不会主动地相互勾结,但都试图通过自己所获得的信息,分析并推测查询用户的身份信息。本方案中的其他实体(如目录服务器和KGC),对用户的匿名性无法构成威胁。而恶意攻击者会监听通信信道,企图非法获得用户的身份信息以及破坏通信。

下面针对AQ-TRE方案可能遇到的威胁进行安全性分析,以证明本方案的安全性足以保证用户在保持匿名前提下能够成功进行时间陷门的查询。

定理1 本方案中所选洋葱路由节点和时间服务器能够推测出查询用户的身份信息的概率是可忽略的。

证明:对于路由节点而言,本方案使用的洋葱路由网络,其中的每个节点都只能知道该节点的上一跳和下一跳路由节点,并按照自己的职责对洋葱进行转发,很难知道整个路由的信息,从而无法得知洋葱的构造者也就是发送者的身份。每个洋葱节点均无法确定本节点在路径中的位置,以及是否为路径中的关键节点(入口节点或出口节点),从而无法接受贿赂。

对于时间服务器而言,由于其接收到的是层层解密后的陷门请求,只能获得传递给自己消息的节点的信息;在返回陷门时,也只能按照原路径发给最后一跳路由节点。与时间服务器交互的只有最后一跳的路由节点,因此其无法推断发送请求的用户身份信息。定理得证。

定理2 本方案中窃听者根据窃听内容可推测出的信息是可忽略的/可以防止监听攻击。

证明:本方案在洋葱网络内部进行陷门请求消息的传递时,可以防止监听攻击。在请求陷门阶段,窃听攻击者在洋葱路由网络内窃听到的信息只能反映相邻两个洋葱路由器之间的通信,而无法获得整个路径的路由信息。洋葱路由网络内部的数据在进行传输的时候是经过层层加密的,即在网络内部传输的数据至少经过了一次加密(使用时间服务器公钥

而在洋葱路由网络之外,窃听攻击者获得的密文是使用ECC加密算法加密过的,要获得其中的密文就意味着他必须要破译ECC加密算法。而对于目前的技术来说,破解ECC加密算法是非常困难的。从而保证了本方案在洋葱路由网络之外亦可以防止监听攻击。定理得证。

定理3 本方案中路由节点共谋攻击成功的概率是可忽略的。

证明:假设攻击者提前在路由节点中部署大量恶意节点进行共谋攻击。这些恶意节点在未被攻击者启用时依靠真实的身份信息伪装成可信节点,并在被攻击者启用时试图通过互相共享信息以获得所传递的消息或分析出消息来源。本方案中使用的是基于广播加密的洋葱路由路径构造方式,选择节点的方式是随机的。另外,路由节点在收到洋葱之前不知道自己是否为被选取节点。

假设目录服务器中共有m个节点,其中,恶意节点的数量为n,用户需从中选择9个节点来构造洋葱。当用户选择的节点中恶意节点的数量大于或等于3时,攻击者可发动共谋攻击。其成功的概率为:

| $ {\;\dfrac{{\rm C}_{m-n}^{6}\cdot {\rm C}_{n}^{3}}{{\rm C}_{m}^{9}}\cdot \dfrac{1}{{\rm C}_{9}^{3}}+\dfrac{{\rm C}_{m-n}^{5}\cdot {\rm C}_{n}^{4}}{{\rm C}_{m}^{9}}\cdot \dfrac{{\rm C}_{4}^{3}}{{\rm C}_{9}^{3}}+\cdots +\dfrac{{\rm C}_{m-n}^{1}\cdot {\rm C}_{n}^{8}}{{\rm C}_{m}^{9}}\cdot \dfrac{{\rm C}_{8}^{3}}{{\rm C}_{9}^{3}}+\dfrac{{\rm C}_{n}^{9}}{{\rm C}_{m}^{9}}。}$ |

由此可知,如果n值远小于m值,则攻击者攻击成功的概率可以忽略不计。在现实应用中,除非攻击者不计代价地部署恶意节点,否则n远小于m。由此,理智的攻击者不会发起共谋攻击。因此,本方案可抗路由节点共谋。定理得证。

定理4 本方案可以抵御重放攻击。

证明:在本方案中,每个节点收到洋葱并将其解密后均可获得对应的反向密钥,该反向密钥存在一个有效期,时间到达之前,节点将保存该反向密钥,在收到重放攻击所发送的洋葱时,解密获得相同的反向密钥后将丢弃该洋葱,不予传递。以此来保证基于Tor的TRE陷门请求始终是新鲜的、限时的,可以对抗重放攻击。定理得证。

定理5 本方案与一般Tor方案相比具有较强的鲁棒性。

证明:本方案的目标是向时间服务器发送请求并及时接受返回陷门以解密消息。若恶意攻击者想要进行暴力攻击,其成功攻击具有时间限制,攻击者需在一定时间内完成破解。若攻击者想要通过恶意破坏某些节点以达到目的,本方案中的广播加密技术可以解决这一问题,即若某一或某些节点被攻击者恶意破坏,本方案可以自动使用备用节点构建路径且无需重新加密。定理得证。

综上所述,本方案可以抵抗单点推测、监听攻击、共谋攻击、重放攻击并具有较强的鲁棒性,安全性足够保证用户在保持匿名的前提下成功地进行时间陷门的查询。

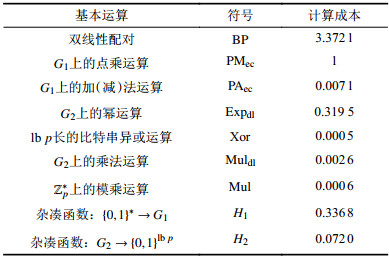

3.2 效率分析将AQ-TRE方案与现有的解决了节点失效的洋葱路由方案,即Kate等[20]的基于配对的洋葱路由(pairing-based onion routing,PB-OR)方案,进行解决节点失效的耗时比较。为了对比更直观,列举各方案中的基本操作,并计算其对应耗时。

本文的程序运行环境为:Intel(R) Core(TM) i7-2600 CPU 3.4 GHz处理器,8 GB内存,Microsoft Visual Studio 2010。在此运行环境中,基于MIRACL大数运算库并以987 654 321为随机数种子进行运算。具体地,椭圆曲线采用的是有限域

| 表1 相关基本运算相对于点乘运算的计算成本统计 Tab. 1 Calculation cost of related basic operations relative to the point multiplication operation |

|

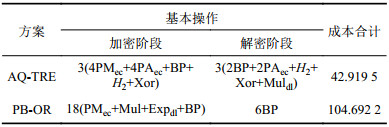

为进行效率对比,假设在PB-OR方案中构造的是3层洋葱路由,且为了达到与本方案同样的效率,因此需要假设每层洋葱均失效两次。失效节点表现为发送消息无反应,不涉及解密操作,由发送者重新选择备用节点并发送。为了更加精确,本文将AQ-TRE方案中的BE_Enc和BE_Dec阶段与PB-OR方案创建电路阶段时的加密和解密阶段进行比较。

在AQ-TRE方案中,假设用户已经选择所需9个节点的信息(主公钥、公钥、IP地址),并将其分为3组,每组节点均使用广播加密进行加密,即BE_Enc阶段,需要进行以下操作:①

对于PB-OR方案,在其加密阶段,假设用户对电路中的路由节点选择完毕,则需对其中每个节点进行以下操作

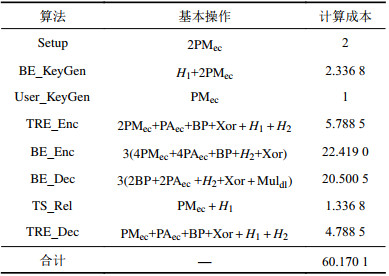

基于表1,对比AQ-TRE和PB-OR方案解决节点失效的计算成本,如表2所示。

| 表2 AQ-TRE和PB-OR计算成本的比较 Tab. 2 Comparison of calculated costs between AQ-TRE and PB-OR |

|

由表2可以看出,在上述场景下,AQ-TRE方案与PB-OR方案相比,时间效率提高了约59%。实际上,本方案可以解决每层洋葱失效两个节点的情况,而保持效率不变,同时又具有很好的可扩展性。

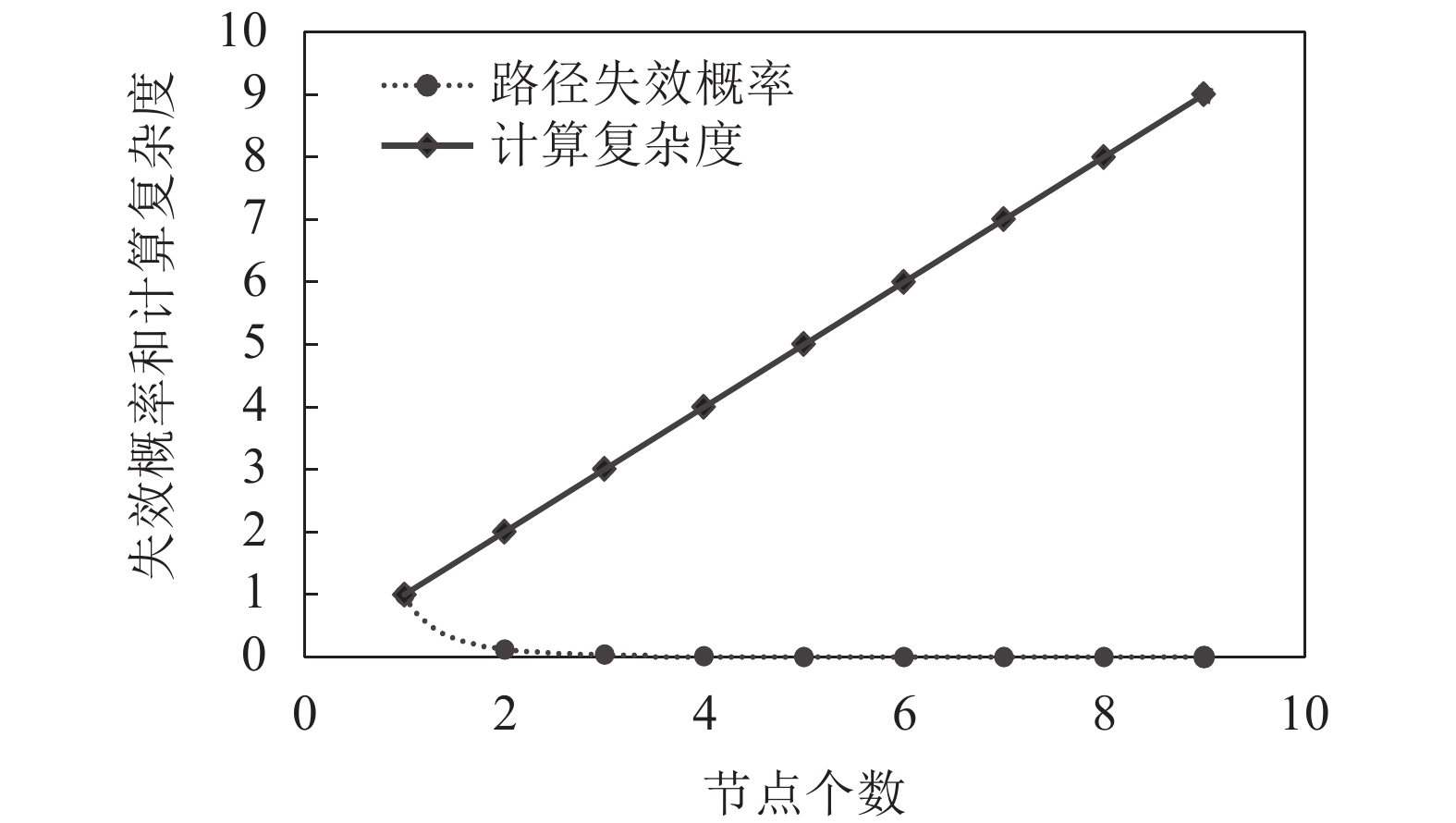

另外,为展示本方案中节点个数与节点失效导致的路径失效概率的关系及节点个数与计算复杂度的关系,将本方案中每层选取的节点个数由3个扩展到n个,上述关系如图2所示。

|

| 图2 不同节点个数的路径失效概率和计算复杂度 Fig. 2 Path failure probability and computational complexity of different number of nodes |

由图2可知,随着每层节点数量的增加,路径的失效概率呈指数下降,而计算复杂度呈线性上升。因此,在使用本方案进行匿名查询时,可根据实际需求对节点数进行适当调整。AQ-TRE方案在n取3且无节点失效的情况下的整体计算成本如表3所示。

| 表3 AQ-TRE方案的计算成本 Tab. 3 Calculation cost of AQ-TRE scheme |

|

4 总结和展望

为了解决用户匿名查询时间陷门的问题,本文提出一种匿名查询方案AQ-TRE。在AQ-TRE方案中,用户通过在洋葱路由网络中构造的路由路径将陷门请求发送至时间服务器,时间服务器接收到请求后按照原路返回时间陷门给用户。该方案的每一个实体均无法获得用户的身份信息,实现了匿名查询。同时,针对洋葱路由可能存在的节点失效问题引入广播加密方法,提高了解决节点失效问题的效率。安全性分析表明,本方案在所提的安全模型下,能够抵抗单点推测、监听攻击、重放攻击以及共谋攻击。基于MIRACL大数运算库,与解决节点失效相关方案进行效率对比实验,结果表明本方案效率更高。同时,将本方案中的每层节点数进行扩展以展示在实际应用中节点数对路径失效概率以及计算复杂度的影响,并给出本方案的整体计算成本。

本文基于洋葱路由设计TRE的匿名查询时间陷门的方案,但目前洋葱路由网络是由因特网用户自愿组成的,可靠性有待提高。因此,在未来的工作中,考虑将区块链中的节点来代替洋葱路由网络中的节点,利用区块链的不可否认性可靠地完成时间陷门的查询。

| [1] |

Rivest R L,Shamir A,Wagner D A.Time-lock puzzles and timed-release crypto[R/OL].(1996–02–01)[2021–09–15].https://dl.acm.org/doi/book/10.5555/888615.

|

| [2] |

Chan A C F,Blake I F.Scalable,server-passive,user-anonymous timed release cryptography[C]//Proceedings of the 25th IEEE International Conference on Distributed Computing Systems.Columbus:IEEE,2005:504–513.

|

| [3] |

Cheon J H,Hopper N,Kim Y,et al. Provably secure timed-release public key encryption[J]. ACM Transactions on Information and System Security, 2008, 11(2): 1-44. DOI:10.1145/1330332.1330336 |

| [4] |

Paterson K,Quaglia E.Time-specific encryption[M]//Security and Cryptography for Networks.Berlin:Springer,2010:1–16.

|

| [5] |

Li Chao,Palanisamy B.Decentralized release of self-emerging data using smart contracts[C]//Proceedings of the 2018 IEEE 37th Symposium on Reliable Distributed Systems.Salvador:IEEE,2018:213–220.

|

| [6] |

Yuan Ke,Liu Zheli,Jia Chunfu,et al. Public key timed-release searchable encryption in one-to-many scenarios[J]. Acta Electronica Sinica, 2015, 43(4): 760-768. [袁科,刘哲理,贾春福,等. 一对多场景下的公钥时控性可搜索加密[J]. 电子学报, 2015, 43(4): 760-768. DOI:10.3969/j.issn.0372-2112.2015.04.019] |

| [7] |

Xiong Jinbo,Li Fenghua,Ma Jianfeng,et al. A full lifecycle privacy protection scheme for sensitive data in cloud computing[J]. Peer-to-Peer Networking and Applications, 2015, 8(6): 1025-1037. DOI:10.1007/s12083-014-0295-x |

| [8] |

Zhou Yousheng,Zhao Xiaofeng,Liu Siling,et al. A time-aware searchable encryption scheme for EHRs[J]. Digital Communications and Networks, 2019, 5(3): 170-175. DOI:10.1016/j.dcan.2018.09.003 |

| [9] |

Yang Yang,Ma Maode. Conjunctive keyword search with designated tester and timing enabled proxy re-encryption function for E-health clouds[J]. IEEE Transactions on Information Forensics and Security, 2016, 11(4): 746-759. DOI:10.1109/TIFS.2015.2509912 |

| [10] |

Hong Jianan,Xue Kaiping,Xue Yingjie,et al. TAFC:Time and attribute factors combined access control for time-sensitive data in public cloud[J]. IEEE Transactions on Services Computing, 2020, 13(1): 158-171. DOI:10.1109/TSC.2017.2682090 |

| [11] |

Namasudra S. An improved attribute-based encryption technique towards the data security in cloud computing[J]. Concurrency and Computation:Practice and Experience, 2019, 31(3): e4364. DOI:10.1002/cpe.4364 |

| [12] |

May T.Timed-release crypto[EB/OL].(1993–02–10)[2021–09–15].http://cypherpunks.venona.com/date/1993/02/msg00129.html.

|

| [13] |

Yuan Ke,Liu Zheli,Jia Chunfu,et al. Research on timed-release encryption[J]. Journal of Computer Research and Development, 2014, 51(6): 1206-1220. [袁科,刘哲理,贾春福,等. TRE加密技术研究[J]. 计算机研究与发展, 2014, 51(6): 1206-1220. DOI:10.7544/issn1000-1239.2014.20130177] |

| [14] |

Liu Jia,Jager T,Kakvi S A,et al. How to build time-lock encryption[J]. Designs,Codes and Cryptography, 2018, 86(11): 2549-2586. DOI:10.1007/s10623-018-0461-x |

| [15] |

Kudo M,Mathuria A.An extended logic for analyzing timed-release public-key protocols[M]//Information and Communication Security.Heidelberg:Springer,1999:183–198.

|

| [16] |

di Crescenzo G,Ostrovsky R,Rajagopalan S.Conditional oblivious transfer and timed-release encryption[M]//Advances in Cryptology—Eurocrypt’99.Berlin:Springer,1999:74–89.

|

| [17] |

Watanabe Y,Shikata J. Timed-release computational secret sharing and threshold encryption[J]. Designs,Codes and Cryptography, 2018, 86(1): 17-54. DOI:10.1007/s10623-016-0324-2 |

| [18] |

Yuan Ke,Wang Yahui,Zeng Yingming,et al. Provably secure security-enhanced timed-release encryption in the random oracle model[J]. Security and Communication Networks, 2021, 2021: 5593363. DOI:10.1155/2021/5593363 |

| [19] |

Huang Qinlong,Yang Yixian,Fu Jingyi. Secure data group sharing and dissemination with attribute and time conditions in public cloud[J]. IEEE Transactions on Services Computing, 2021, 14(4): 1013-1025. DOI:10.1109/TSC.2018.2850344 |

| [20] |

Kate A,Zaverucha G,Goldberg I.Pairing-based onion routing[M]//Privacy Enhancing Technologies.Heidelberg:Springer,2007:95–112.

|

| [21] |

Catalano D,Fiore D,Gennaro R. A certificateless approach to onion routing[J]. International Journal of Information Security, 2017, 16(3): 327-343. DOI:10.1007/s10207-016-0337-x |

| [22] |

Kuhn C,Hofheinz D,Rupp A,et al.Onion routing with replies[M]//Advances in Cryptology—ASIACRYPT 2021.Cham:Springer,2021:573–604.

|

| [23] |

Wu Qianhong,Qin Bo,Zhang Lei,et al. Contributory broadcast encryption with efficient encryption and short ciphertexts[J]. IEEE Transactions on Computers, 2016, 65(2): 466-479. DOI:10.1109/TC.2015.2419662 |

| [24] |

Boneh D,Franklin M.Identity-based encryption from the Weil pairing[M]//Advances in Cryptology—CRYPTO2001.Berlin:Springer,2001:213–229.

|

2022, Vol. 54

2022, Vol. 54